Los deepfakes representan una de las amenazas más disruptivas en la seguridad digital actual. Su capacidad para crear falsificaciones realistas desafía la confianza en la información. El CEO de Quantum Babylon y alumno certificado del Máster Profesional de Analista de Inteligencia de LISA Institute, Juan Pablo Castillo Cubillo, analiza su impacto, riesgos y el papel de la inteligencia artificial en este fenómeno.

En la actualidad vivimos en una era de hiperconectividad. Cualquier acción puede cruzar el globo gracias a las autopistas que Internet ha proporcionado, sin importar el convulso devenir geopolítico de los últimos tiempos.

Todo lo sucedido demuestra que cualquier tipo de información, por minúscula o insignificante que parezca, es solo una pieza de un gran puzle. Terceras partes interesadas buscan completarlo con un objetivo: utilizarlo en su favor. Por esta razón, la seguridad en las comunicaciones se ha convertido en un elemento crucial. Afecta por igual al ámbito empresarial, militar e institucional.

La salvaguarda de información confidencial y la preservación de la integridad en las transmisiones de datos aseguran la continuidad operativa. También resultan determinantes para mantener una ventaja competitiva y estratégica en escenarios cada vez más complejos y exigentes.

➡️ Te puede interesar: Definición de deepfakes: origen del término y evolución tecnológica

Hoy, las fronteras entre aliados y enemigos se han desdibujado definitivamente. Esto se debe, en parte, a la llegada de Trump a la Casa Blanca, su actitud ante el conflicto en Ucrania, su «guerra arancelaria» y su desdén hacia socios económicos y aliados. Todo ello plantea un nuevo e incierto escenario para la protección de Europa.

Definición y contexto de los deepfakes

Para entender el alcance del campo de la seguridad de las comunicaciones es necesario exponer las medidas y tecnologías que salvaguardan la información transmitida por canales digitales.

El éxito de la seguridad en las comunicaciones reside en su capacidad para prevenir accesos no autorizados, asegurar la confidencialidad y preservar la integridad de los datos. También protege los centros de información.

En los ámbitos mencionados, un mínimo fallo de seguridad puede desencadenar efectos catastróficos. Estos van desde la pérdida de vidas en situaciones de conflicto hasta el colapso financiero de una organización.

En el entorno militar e institucional, esta protección es clave para resguardar órdenes operativas y datos críticos. Su vulnerabilidad podría comprometer directamente la seguridad nacional. En el sector empresarial resulta igualmente esencial. Permite proteger activos como la propiedad intelectual, los datos sensibles de clientes y la información financiera, elementos fundamentales para la estabilidad y la competitividad de las organizaciones.

Un nuevo mundo donde un centro de datos es un punto estratégico tan sensible como una central nuclear

En este nuevo contexto post-globalización, la interdependencia económica y tecnológica persiste. Sin embargo, convive con tensiones geopolíticas y rivalidades estratégicas. En este escenario, los centros de datos han adquirido una relevancia comparable a infraestructuras críticas como las centrales nucleares.

➡️ Te puede interesar: Neurodivergencia en ciberseguridad y análisis de inteligencia: una ventaja estratégica

Esta sensibilidad estratégica se explica por varias razones clave. Los centros de datos almacenan y procesan grandes volúmenes de información personal, gubernamental, financiera y militar. Estos datos son el «combustible» que alimenta la economía mundial.

En un escenario de rivalidad entre EE.UU., China y la UE, controlar los centros de datos equivale a ejercer soberanía sobre la información. Hoy este recurso es tan vital como la energía nuclear.

Un ataque a un centro de datos podría paralizar servicios esenciales e infraestructuras críticas. Entre ellos se incluyen redes eléctricas, sistemas de salud, transporte, defensa y comunicaciones militares. También afectaría a las transacciones financieras y cadenas de suministro. La lista es interminable.

Todo esto los convierte en blancos prioritarios para ciberataques, sabotajes o espionaje por parte de estados rivales y grupos delictivos. Incluso más que una central nuclear, que en una guerra suele ser más respetada por el riesgo global de contaminación. En esta nueva era, el concepto de objetivo estratégico está cambiando.

Nuevos modelos para los nuevos tiempos

Hay que tener en cuenta que las líneas que delimitan sectores ya no se restringen a un campo de batalla físico ni a oficinas corporativas. Han migrado al terreno virtual, donde la velocidad y sofisticación de los ataques exige respuestas tecnológicas innovadoras. La esfera digital ha adelantado a la física desde un punto de vista estratégico. Ahora llega un nuevo escalón marcado por la inteligencia artificial.

La IA puede analizar grandes volúmenes de datos en tiempo real, identificar patrones y prever amenazas. Está revolucionando campos que antes se creían controlados, como la seguridad en las comunicaciones. En las Fuerzas Armadas ya se emplea para la defensa cibernética, mejorando la detección y neutralización de ataques antes de que causen daños.

➡️ Te puede interesar: ¿Cómo la inteligencia artificial está transformando la ciberseguridad?

En el ámbito empresarial, protege infraestructuras críticas y redes de comunicación. También automatiza la respuesta ante incidentes. Sin embargo, es un arma de doble filo. Todas las amenazas que puede mitigar, también puede generarlas. Entender esto es crucial.

La integración de estas tecnologías está creando un nuevo paradigma. Las lecciones aprendidas en distintos sectores se combinan para desarrollar modelos más robustos y adaptativos. La colaboración entre humanos y máquinas permite anticiparse a amenazas emergentes y mitigar riesgos en un entorno cambiante. Los nuevos tiempos exigen no solo nuevas tecnologías, sino también nuevas formas de pensar la seguridad. La inteligencia artificial ocupa un rol central en la protección de la información, en la capacidad ofensiva y en la continuidad operativa.

La problemática del deepfake y la IA

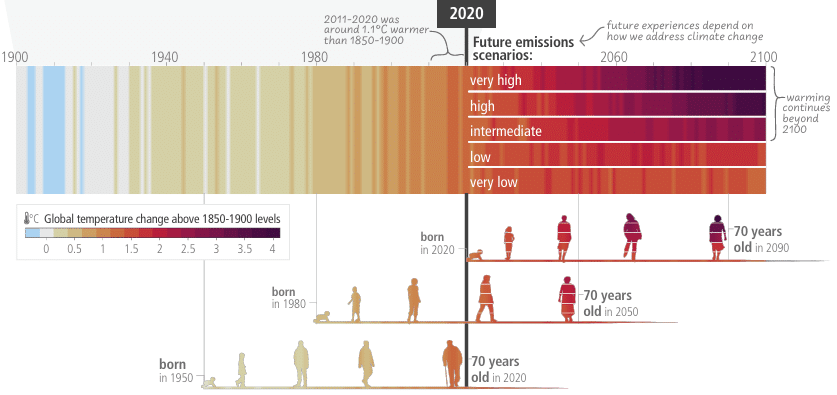

Destaca una amenaza sobre el resto por su naturaleza novedosa y virtual: el fenómeno de los deepfakes. Estas técnicas se basan en la manipulación audiovisual impulsada por algoritmos de aprendizaje profundo. Permiten crear material falso —vídeos, audios o imágenes— prácticamente indistinguible de la realidad.

Si bien la IA ofrece grandes beneficios en la creación y análisis de imágenes, un uso malintencionado puede tener efectos devastadores debido a su enorme efectividad. En este contexto, la capacidad para detectar y contrarrestar los deepfakes se ha convertido en un desafío clave. Solo así se protege la integridad de la información y se evita la desinformación masiva.

➡️ Te puede interesar: ¿Puede la comunidad internacional sancionar los ciberataques?

Para comprender la dimensión de esta problemática, se pueden ejemplificar algunos casos:

- Phishing hiperrealista. Es una nueva corriente que emplea IA para elaborar correos y mensajes falsos. Resulta muy difícil distinguirlos de comunicaciones reales, ya que simulan direcciones, números de teléfono, voz e imagen de agentes legítimos.

- Deepfakes para fraudes. Siguen la misma metodología en la creación de contenido falso. Estas herramientas facilitan la suplantación digital de identidades mediante clonación de voz, reconfiguración del rostro o ataques de inyección y presentación.

- Ataques automatizados. El desarrollo de programas maliciosos busca detectar vulnerabilidades y explotarlas. Muchas veces se basan en hábitos digitales, como compras en fechas señaladas o la visita a páginas recurrentes. Los deepfakes automatizados facilitan ataques de bajo costo. Al ser masivos y dirigidos contra rutinas, hacen que las víctimas bajen la guardia y resulten más fáciles de engañar.

➡️ Si quieres ser un experto en Ciberseguridad, te recomendamos el siguiente curso formativo: