El phishing o suplantación de identidad consiste en una estafa que tiene como objetivo obtener a través de Internet datos privados de los usuarios, especialmente para acceder a sus cuentas o a sus datos bancarios. En LISA News te contamos cómo evitar esta estafa.

Este término proviene de la palabra inglesa “fishing”, que en español significa “pescar”, y se refiere a los estafadores o phishers que intentan que sus víctimas muerdan el anzuelo.

¿Qué tipos de phishing existen?

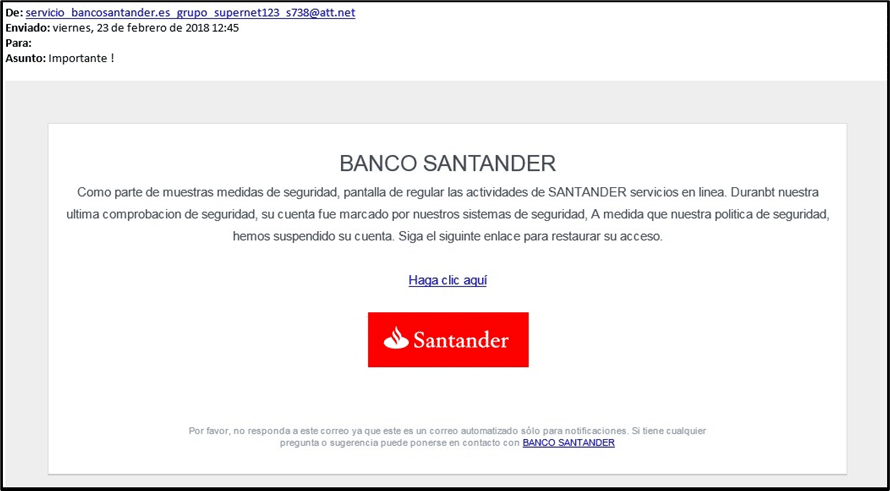

El más común es el phishing por correo electrónico. Este consiste en un ciberataque que se lanza mediante correo electrónico y suplanta la identidad de alguien, ya sea de una empresa, de una persona o de una organización. Puede que llegue un correo electrónico del banco -aparentemente- indicando que se deben confirmar los datos bancarios, con un enlace para hacerlo. Este enlace conduce al usuario a una página web muy similar a la del banco en la que puede introducir sus datos bancarios y, una vez introducidos, el phisher puede acceder a la cuenta bancaria y apropiarse de su dinero.

Otro ejemplo común es el fraude del CEO -supuestamente- que envía un correo electrónico a algún empleado de contabilidad pidiendo que realice una transferencia de empresa a una cuenta bancaria. Esta cuenta bancaria suele encontrarse en un paraíso fiscal y, como el empleado no cuestiona al CEO, suele hacerlo sin preguntar.

También son muy comunes el phishing, comúnmente llamado “la estafa del príncipe nigeriano”, en los que se informa al usuario de que es el único heredero de una fortuna de un familiar lejano que pertenecía a la realeza, y para acceder a esa fortuna se deben pagar unos gastos. Al pagarlos, no se vuelve a saber nada más de ningún príncipe ni del correo electrónico que ha enviado el mensaje.

También se dan phishings por SMS -smishing-, por teléfono –vishing, como los famosos scammers que llaman haciéndose pasar por Amazon, entre otros-, phishing basado en malware -en el que el propio correo electrónico es un software malicioso que se apropia directamente del equipo- o incluso mediante código QR -Qrishing-.

Si bien está claro que todos los métodos son distintos, hay algo que tienen en común a la hora de llevarse a cabo: se utiliza ingeniería social, una práctica ilegítima que se utiliza para manipular a los usuarios.

Algunos de los casos de phishing más relevantes

Facebook y Google, que perdieron más de cien mil millones de dólares entre 2013 y 2015 a través de una estafa de facturas fraudulentas online desde Lituania.

Banco Crelan, un banco belga que perdió 75 mil millones de dólares en un fraude del CEO.

Laboratorios Upsher-Smith, una farmacéutica estadounidense que perdió más de 50 mil millones de dólares, también por culpa de un fraude del CEO.

Ubiquiti Networks, una compañía de redes informáticas estadounidenses que perdió más de 45 mil millones de dólares, también por culpa de un fraude del CEO, y no lo supieron hasta que el FBI les avisó.

¿Cómo evitar caer en un phishing?

La guía de INCIBE para detectar un correo electrónico malicioso apunta a los siguientes consejos:

- Comprueba el remitente. Comprueba que no esté suplantando a otra persona, ya que a veces se utilizan correos electrónicos muy similares.

- Asunto. El asunto del correo electrónico phishing suele ser atractivo y tener gancho: desconfía si es así.

- Objetivo del mensaje. Si es un correo electrónico del banco o similar, nunca te pedirá datos personales por correo.

- Redacción. Fíjate si hay faltas de ortografía o si puede ser una mala traducción de otro idioma. En ocasiones el phisher no es español, así que utiliza traductores simples y eso puede delatarle.

- Enlaces. ¿Llevan a una página legítima? Si sitúas el cursor encima del enlace, podrás ver a dónde dirige concretamente. Igualmente, se recomienda entrar en la página web directamente desde el buscador para evitar problemas.

- Datos adjuntos. Analiza los datos adjuntos antes de abrirlos utilizando un antivirus o un analizador de ficheros. De no tenerlo, es mejor cerciorarse de que el mensaje es legítimo antes de abrir un archivo.

Y los mismos consejos pueden servir en caso del resto de tipos de phishing. Lo más importante es la prevención y el conocimiento sobre ello.

Como se ha visto, donde hay más pérdidas o estafas es en las grandes compañías. Es por eso que hay empresas que se especializan en la formación a usuarios y trabajadores para la detección y la prevención de incidentes relacionados con phishing y otros tipos de malware. Hacen cursos formativos, e incluso test y simulaciones de envío de phishing a los trabajadores de una empresa, para comprobar cuál es el nivel de conocimiento y concienciación en el ámbito.

Con ello, es posible proteger no solamente los activos empresariales, sino también los personales, ya que los empleados son capaces de aplicar esos conocimientos en su día a día para evitar caer en algún tipo de phishing.