Ventajas exclusivas para suscriptores:

- Boletines semanales y prospectivos.

- Becas en Cursos y Másteres universitarios.

- Acceso exclusivo a Masterclass y Eventos.

- Acceso a +120 ofertas de trabajo semanales.

- Acceso a LISA Comunidad y LISA Challenge.

Las claves del informe anual de WatchGuard Threat Lab con los principales titulares sobre ciberseguridad que podríamos ver en 2022, desde hackers atacando al espacio hasta cómo podrían explotar las amenazas a dispositivos móviles.

Como todos los años, WatchGuard Threat Lab hace su lista de predicciones de cómo evolucionarán las amenazas cibernéticas y la seguridad de la información en el futuro. Como ellos mismos apuntan, se basan en tendencias cuantificables que han visto en el pasado, pero también aprovechan la oportunidad de extrapolar algunas amenazas más futuristas y distópicas que, aunque pueden sonar más lejanas, supondrían una catástrofe si ocurrieran.

El malware para móviles existe, especialmente en la plataforma Android, pero todavía no ha aumentado en la misma escala que el malware tradicional de escritorio. En parte, WatchGuard cree que esto se debe a que los dispositivos móviles están diseñados con un mecanismo seguro (por ejemplo, el arranque seguro) desde el principio, lo que hace mucho más difícil crear amenazas de «toque cero» que no requieran la interacción de la víctima. Sin embargo, ha habido graves vulnerabilidades remotas contra estos dispositivos, aunque más difíciles de encontrar.

Los dispositivos móviles representan un objetivo muy atractivo para los equipos cibernéticos patrocinados por el Estado, tanto por las capacidades de los dispositivos como por la información que contienen. En consecuencia, los grupos que venden a organizaciones patrocinadas por el Estado son los principales responsables de la financiación de gran parte de las sofisticadas amenazas y vulnerabilidades dirigidas a los dispositivos móviles, como el reciente programa espía para móviles Pegasus.

Por desgracia, como en el caso de Stuxnet, cuando se filtran estas amenazas más sofisticadas, las organizaciones criminales aprenden de ellas y copian las técnicas de ataque. En el próximo año, WatchGuard cree que podríamos ver un aumento de ataques de cibercriminales sofisticados a teléfonos móviles debido a los ataques móviles patrocinados por el Estado que han comenzado a salir a la luz.

Con un renovado enfoque gubernamental y privado en la «Carrera Espacial» y la reciente concentración de la investigación de ciberseguridad en las vulnerabilidades de los satélites, WatchGuard cree que un «hackeo en el espacio» será noticia en 2022.

Recientemente, el hackeo de satélites ha ganado la atención de la comunidad de ciberseguridad entre los investigadores y en conferencias como DEF CON. Aunque los satélites pueden parecer fuera del alcance de la mayoría de las amenazas, los investigadores han descubierto que pueden comunicarse con ellos utilizando equipos de unos 300 dólares. Además, es posible que los satélites más antiguos no se hayan centrado en los controles de seguridad modernos, dependiendo de la distancia y la oscuridad para defenderse.

Mientras tanto, muchas empresas privadas han iniciado su carrera espacial, lo que aumentará en gran medida la superficie de ataque en órbita. Empresas como Starlink están lanzando satélites por miles. Entre estas dos tendencias, más el valor de los sistemas orbitales para los estados nacionales, las economías y la sociedad, WatchGuard sospecha que los gobiernos ya han comenzado discretamente sus campañas de ciberdefensa en el espacio y que no podremos sorprendernos si algún día vemos un hackeo relacionado con el espacio en los titulares.

El phishing basado en mensajes de texto, conocido como SMSishing, ha aumentado de forma constante a lo largo de los años. Al igual que la ingeniería social del correo electrónico, comenzó con mensajes de señuelo no dirigidos que se enviaban a grandes grupos de usuarios, pero últimamente ha evolucionado hacia textos más dirigidos que se hacen pasar por mensajes de alguien conocido, incluido quizás su jefe.

Paralelamente, las plataformas más utilizadas para los mensajes de texto cortos también han evolucionado. Los usuarios, sobre todo los profesionales, se han dado cuenta de la inseguridad de los mensajes SMS en texto claro gracias al NIST, a diversas infracciones de las operadoras y al conocimiento de las debilidades de los estándares de las operadoras, como el Sistema de Señalización 7 (SS7). Esto ha hecho que muchos trasladen sus mensajes de texto de negocios a aplicaciones alternativas como WhatsApp, Facebook Messenger e incluso Teams o Slack.

Donde van los usuarios legítimos, les siguen los ciberdelincuentes maliciosos. Como resultado, WathGuard está empezando a ver un aumento en los informes de mensajes maliciosos a través de plataformas de mensajería como WhatsApp. ¿Has recibido un mensaje de WhatsApp de tu director general pidiéndote que le ayudes a crear una cuenta para un proyecto en el que está trabajando? Tal vez debas llamar o contactar con tu jefe a través de algún otro medio de comunicación para verificar que se trata realmente de esa persona.

Desde el éxito astronómico del ransomware que comenzó allá por 2013, las aseguradoras de ciberseguridad se han dado cuenta de que los costes de pago para cubrir a los clientes contra estas amenazas han aumentado de forma espectacular.

De hecho, según un informe de S&P Global, el ratio de siniestralidad de las ciberaseguradoras aumentó por tercer año consecutivo en 2020 en 25 puntos, es decir, más del 72%. Esto hizo que las primas de las pólizas de ciberseguro independientes aumentaran un 28,6% en 2020, hasta alcanzar los 1.620 millones de dólares.

Como resultado, han aumentado mucho los requisitos de ciberseguridad para los clientes. Y no solo por el precio. Las aseguradoras ahora escanean y auditan activamente la seguridad de los clientes antes de ofrecer una cobertura relacionada con la ciberseguridad.

En 2022, si no se cuenta con las protecciones adecuadas, incluida la autenticación multifactorial (MFA) para el acceso remoto, es posible que no se consiga un seguro cibernético al precio deseado, o que no se consiga en absoluto. Al igual que otras regulaciones y normas de cumplimiento, este nuevo enfoque de las aseguradoras en la seguridad y la auditoría impulsará un nuevo enfoque de las empresas para mejorar las defensas en 2022.

A la mayoría de los profesionales de la seguridad se les ha inculcado el principio del mínimo privilegio desde el principio de sus carreras. Dar a los usuarios el nivel mínimo de acceso necesario para realizar sus funciones de trabajo es, en su mayor parte, una mejor práctica indiscutible. Lamentablemente, las mejores prácticas no se traducen directamente en una amplia adopción, y menos en toda su extensión.

En los últimos años (décadas en realidad), hemos visto la facilidad con la que los atacantes pueden moverse lateralmente y elevar su nivel de acceso mientras explotan organizaciones que no han seguido los principios básicos de seguridad.

Recientemente, una arquitectura de seguridad de la información «moderna» ha crecido en popularidad bajo el nombre de «Zero Trust». Un enfoque de seguridad de «Zero Trust» se reduce básicamente a «asumir la brecha». En otras palabras, asumir que un atacante ya ha puesto en peligro uno de tus activos o usuarios, y diseñar tu red y las protecciones de seguridad de forma que se limite su capacidad de moverse lateralmente hacia sistemas más críticos.

Se pueden ver términos como «microsegmentación» y «identidad afirmada» en los debates sobre la confianza cero. Pero cualquiera que lleve el tiempo suficiente reconocerá que esta arquitectura de tendencia se basa en los principios de seguridad existentes desde hace mucho tiempo, como la verificación de identidades sólidas y la idea del mínimo privilegio.

Esto no quiere decir que la arquitectura de confianza cero sea una palabra de moda o innecesaria. Al contrario, es exactamente lo que las organizaciones deberían haber estado haciendo desde los albores de las redes. Finalmente, el informe predice que en 2022, la mayoría de las organizaciones promulgarán finalmente algunos de los conceptos de seguridad más antiguos en todas sus redes, y lo llamarán «Zero Trust».

La corrupción no solo se trata de un problema local o nacional, sino que en gran medida es un problema regional e internacional. Diversas organizaciones con alcance supranacional han desarrollado instrumentos para combatir la corrupción a nivel local.

Los países agrupados en la Organización de Naciones Unidas han dado lecciones frente al mundo por aunar esfuerzos internacionales para combatir a la corrupción. Al existir instrumentos internacionales aprobados y ratificados por la mayoría de los países como es el caso de la Convención de Naciones Unidas contra la Corrupción y la Convención Contra la Delincuencia Organizada Transnacional, cuyo alcance es global, se entenderá que pasan a constituirse como vinculantes y de cumplimiento directo por el país.

Se puede decir que hoy más que nunca los instrumentos internacionales cobran gran relevancia. Esto se veía legitimado desde años atrás cuando el Ex Secretario General de la Organización de Naciones Unidas (ONU), Kofi Annan expresaba lo siguiente: “La corrupción es una plaga insidiosa que tiene un amplio espectro de consecuencias negativas contra la sociedad, socava la democracia y el estado de derecho, da pie a violaciones de derechos humanos, distorsiona los mercados, menoscaba la calidad de vida y el florecimiento de la delincuencia organizada, el terrorismo y otras amenazas a la seguridad humana”.

A partir de este mensaje, se entendería la importancia y su compromiso expresado en vida para combatir a la corrupción, dado que esta trae consigo una serie repercusiones incuantificable por el daño que puede ocasionar en distintos órdenes a los ciudadanos a nivel global y que no respeta fronteras.

De allí que entre otros criterios que se han vertido con respecto a la corrupción, es menester resaltar lo expresado durante la Cumbre de los Líderes del Pacto Global, realizada el 24 de junio del 2004: «Se ha reconocido ampliamente que la corrupción es uno de los principales problemas que enfrenta el mundo en vista que es un gran obstáculo para el desarrollo, tiene una influencia corrosiva sobre la trama social y un riesgo muy costoso para los negocios de las empresas, la misma que puede conducir a malas gestiones ambientales, a socavar los estándares laborales y restringe el acceso a los derechos humanos más básicos. La corrupción política mina el imperio de la ley”.

Por lo tanto y de acuerdo con el informe de Pacto Global, las prácticas corruptas también acompañan el crimen organizado y permiten el tráfico de drogas. La corrupción es asociada con el lavado de dinero y transferencias internacionales ilícitas de divisas, las cuales a su vez pueden usarse como mecanismos de apoyo para los terroristas internacionales. Es más, el Banco Mundial afirma que la “corrupción se ha convertido en una industria de más de mil millones de dólares”. Se estima que en el sector privado los costos financieros extra, a través de las comisiones, agregan un 10% o más de los costos de los negocios en muchas partes del mundo.

Con respecto a la corrupción y el soborno hoy en día se dice que se constituyen en las nuevas amenazas globales por el impacto que estas ocasionan en distintos órdenes a nivel nacional e internacional. También que, virtualmente, todos los países han criminalizado el soborno cuando se comete a nivel local, nacional e internacional.

Entonces al reconocer que la corrupción no solo se trata de un problema local o nacional, sino que en gran medida es un problema regional e internacional, diversas organizaciones con alcance supranacional han desarrollado instrumentos para combatir la corrupción a nivel local. Así, es peligroso e impostergable no querer combatir la corrupción y no solo desde la esfera gubernamental, sino que, al contrario, los esfuerzos demandan la voluntad de todos los sectores y ello obliga también al compromiso que puedan desplegar el sector empresarial en sus respectivos países.

Esta realidad hace que se tenga presente el Informe del Fondo Global, ya que menciona la existencia de una serie de factores que han propiciado que la comunidad empresarial tome una posesión más fuerte contra la corrupción. La confianza de los inversores públicos se ha visto erosionada por una ola de escándalos en relación con la ética empresarial, donde una gran cantidad de casos de sobornos de alto nivel y saqueos estatales se están investigando y procesando a través de la justicia.

Adicional a los instrumentos esbozados de lucha contra la corrupción, conviene explicar la preocupación que se viene suscitando sobre el nuevo problema global, correspondiente a la importancia de la Corrupción y el Derecho Internacional de los Derechos Humanos. Los Tratados y los Acuerdos internacionales aprobados al más alto nivel contra la corrupción, no hacen sino expresar una importante novedad en Derecho Internacional.

De allí que, ante la internacionalización de la lucha contra la corrupción, que de manera vertiginosa se está desarrollando a nivel regional, interregional y mundial, esta ocasiona indudables efectos sobre los países, particularmente en aquellos donde las prácticas se habían institucionalizado y habían generado una especie de costumbre o subcultura. De modo que comprometería y comprende a diversos sectores económicos, sociales y políticos que consideraban como natural y necesario dichas prácticas.

Ante el nuevo enfoque realizado y al preguntarse si constituye la Corrupción una Violación a los Derechos Humanos, se aprecia que la vigencia de los derechos humanos requiere del funcionamiento pleno de la democracia, del desarrollo económico integral y sostenible, del imperio de la justicia y de una ética pública respetuosa de la dignidad e igualdad de los derechos humanos y de los pueblos.

Este punto de vista se podría equiparar a la expresión de que los Derechos Humanos siempre tendrán implícito una supremacía al momento de ponderar. Esta apreciación cobra mucha fuerza dentro del reordenamiento jurídico en el caso de Ecuador, dado que la Norma Suprema se presenta como garantista de derechos y de justicia, la misma que se sustenta en el nuevo modelo neo constitucionalista. Esta garantía otorgada desde el Estado busca prevenir y luchar contra la corrupción para crear condiciones favorables y facilitar la realización de los derechos humanos.

Los Instrumentos Internacionales que se han emanado contra la corrupción y el soborno se observa que en la última década buscan responder ante una nueva amenaza global, realidad que para entender su alcance es oportuno señalar lo indicado por Patricia Cantellano, Secretaria de Relaciones Exteriores del Gobierno de México: “La Corrupción, es como el cáncer, un mal que destruye desde las entrañas. Al socavar los pilares de la sociedad – las normas que las rigen y las instituciones que las sostienen – acaban finalmente con distorsionar las relaciones entre sus miembros y dañar gravemente la vida de una nación”.

Los principales instrumentos internacionales que se deberá tener presente para combatir la corrupción son:

En cuanto al alcance de los instrumentos internacionales mencionados, se puede resumir la importancia que tienen conocer la Guía para el Manejo de la Convención Interamericana contra la Corrupción (CPCCS., 2009) que busca promover y fortalecer en cada uno de los Estados Parte, el desarrollo de los mecanismos necesarios para prevenir, detectar, sancionar y erradicar la corrupción; así como promover, facilitar y regular la cooperación entre los Estados Partes a fin de asegurar la eficacia de las medidas y acciones para prevenir, detectar, sancionar y erradicar los actos de corrupción específicamente vinculados con tal ejercicio.

En la actualidad, asumiendo que se vive la época de la globalización y donde los cambios son vertiginosos en el ámbito de la tecnología y de la información, estamos expuestos a una serie de amenazas globales y poco visibles asociadas con la corrupción transaccional como son la presencia de las amenazas de la seguridad cibernética o del ciberespacio y de la denominada ingeniería social. Debido a su alcance e impacto, traen a la par una serie de connotaciones que configuran nuevos riesgos en mayor grado que las mismas prácticas de la corrupción, el soborno y toda práctica desleal que puede afectar a todo tipo de actividades económicas, sean de bienes o servicios ligadas por el tipo de empresas.

Las pequeñas, medianas o grandes empresas corren el riesgo de verse mermadas en su capacidad de resiliencia por las nuevas amenas transnacionales y del ciberespacio, que concentran su atención en atentados a los sistemas de información, la seguridad jurídica y la propia intimidad de las personas y la vida jurídica de las empresas, sumándose a ello prácticas novedosas ligadas con la ingeniería social.

Asumiendo que hoy en día, el mundo está expuesto a nuevas formas de amenazas antrópicas provocadas por el hombre y las que se denominarían híbridas (terrorismo, tráfico de drogas y estupefacientes, tráfico de armas, blanqueo de capitales, tráfico de órganos y de trata), también se observa que se configuran nuevas amenazas que van más allá de la típica corrupción desde su accionar a nivel nacional e internacional. En este sentido, también es necesario concentrar la atención en las nuevas tensiones de orden global que giran alrededor del ciberespacio y que tienen que ver con la Ciberseguridad, la Ciberdefensa y la Ingeniera Social.

Las PYMES pueden presentarse poco resilientes y verse afectadas en sus bienes e inversiones, puesto que pasan a ser, en la actualidad, el nuevo blanco del crimen organizado a nivel nacional e internacional. Esto es así porque no confieren la importancia que ello demanda y, en la práctica, es aún más difícil actuar en comparación con las propias prácticas ligadas con la corrupción y el soborno. Las nuevas formas de delinquir están asociadas con el denominado cibercrimen y con la llamada Ingeniería Social.

La llegada del coronavirus como una pandemia global ha cambiado nuestras vidas en muchos aspectos. Saber cómo puede afectarnos desde el punto de vista de la psicología y cuándo debemos pedir ayuda es primordial.

La pandemia de covid-19 ha limitado nuestros movimientos, la libertad para hacer o dejar de hacer ciertas cosas, las relaciones sociales, familiares, la cercanía entre unos y otros… Además, es posible que nos haya hecho replantearnos muchos esquemas que hasta ahora teníamos de cómo funcionan las cosas, y de cuál es el orden y la lógica que deben seguir, incluso el esquema de que el mundo es un lugar seguro y predecible.

Por tanto, toda esta nueva situación en la que nos encontramos transciende al ámbito privado y personal, ya que nos encontramos en un escenario que tiene una dimensión comunitaria, no sólo por el gran número de áreas de la vida de personas que se han visto afectadas, si no por el impacto a nivel mundial que está teniendo. Por todo ello, es previsible pensar que una situación de tal magnitud puede estar relacionada con la presencia de diferentes problemas psicológicos.

No solamente en las personas que se han visto más gravemente afectadas, como las personas enfermas, familiares de personas que han fallecido a causa de la pandemia, o el personal sanitario por haber estado expuestos a un gran número de situaciones traumáticas durante un largo periodo de tiempo, si no que muchas de estas secuelas psicológicas también se pueden apreciar en la población en general, ya que toda la población nos hemos visto afectados por el confinamiento y las restricciones.

En este sentido, algunos estudios previos indican que la población sometida a cuarentena podía presentar sintomatología a corto plazo relacionada con un bajo estado de ánimo e irritabilidad. Así mismo, pueden aparecer síntomas relacionados con la ansiedad por el miedo al propio contagio o a que personas cercanas puedan contagiarse, también por la incertidumbre o por el desconocimiento de las consecuencias tanto a corto como a medio y largo plazo, lo que podría generar un aumento de los síntomas y del malestar.

Es importante tener en cuenta y no olvidar, que no todas las personas que hemos vivido esta situación vamos a desarrollar secuelas o problemas psicológicos, ya que hay factores a tener en cuenta que pueden aumentar o disminuir la aparición de este tipo de secuelas psicológicas.

Por ejemplo, el tiempo de exposición a las diferentes informaciones y noticias, la proximidad al lugar o a la situación traumática, la magnitud de la situación traumática (es decir, el impacto y el número de afectados que existan dentro de un mismo entorno), o diferentes variables de vulnerabilidad previas que la persona pueda tener.

A pesar de todo lo anterior y aunque la situación de la pandemia mundial y de la crisis sanitaria es complicada y en muchos momentos difícil de gestionar, el ser humano suele tener una buena adaptación a los cambios.

Aceptar la situación, aceptar las circunstancias de la vida y admitir que sólo podemos cambiar aquellas cosas que dependen de nosotros, nos ayuda a reducir el estrés y a seguir viviendo, dentro de lo que se puede, felices. Además, es importante generar factores de protección que nos ayuden a tener emociones positivas y crear resiliencia.

Aunque todas las emociones, positivas o negativas, nos ayudan a nuestro desarrollo y a la adaptación a las diferentes situaciones, la creación de emociones positivas genera un aumento de la productividad, la motivación, el compromiso, la persistencia, la creatividad, y la resiliencia, nos hace curiosos y nos anima a probar nuevas actividades.

Independientemente del grado de afectación, todos hemos vivido en primera persona las consecuencias de esta crisis sanitaria. Pero es cierto que una parte concreta de la población ha estado expuesta con una mayor intensidad, duración y frecuencia al virus, en este caso se trata del personal sanitario.

Los sanitarios han tenido que vivir no solo las consecuencias negativas generales que esta pandemia ha originado, sino que de forma particular han estado expuestos a un mayor número de situaciones traumáticas.

En primer lugar, debido al coronavirus se ha producido un aumento de la demanda asistencial, lo que ha provocado mayores situaciones de estrés, irritabilidad y nerviosismo, a lo que hay que sumar el grado de exposición al virus y el miedo a enfermar y a contagiarlo a sus seres queridos.

En segundo lugar, han tenido que manejar situaciones para las que, en muchas ocasiones, no estaban preparados, como informar a las familias de la ausencia de respiradores para sus familiares, o informar por teléfono de la muerte de un familiar al que no pueden acompañar.

En tercer lugar, han tenido que manejar situaciones y vivencias marcadas por dilemas morales y éticos, la falta de medios, la sobrecarga de trabajo y la incertidumbre, tanto de la pandemia como de la evolución del virus y de los pacientes, haciendo todo ello que se desencadenen emociones negativas y difíciles de manejar.

Toda esta situación puede hacer que se desarrolle en los sanitarios (o en las personas más expuestas) una serie de emociones, cogniciones y conductas negativas. Por ejemplo, a nivel emocional, estas personas pueden padecer ansiedad, irritabilidad, impotencia, frustración o tristeza.

A nivel cognitivo, anticipaciones negativas, problemas de concentración o de atención, pensamientos obsesivos o imágenes intrusivas, lo que puede provocar un aumento de la activación fisiológica y el desarrollo de conductas evitativas, como no querer hablar de lo ocurrido, consumo de sustancias o aislamiento, conductas que puede hacer que en un futuro la situación se agrave y se cronifique.

En este sentido, se han realizado algunos estudios, como el realizado por el Colegio Oficial de Psicólogos de Ceuta, en los que se ha observado que el personal sanitario presentaba un incremento significativo en ciertos estados psicológicos negativos como la preocupación, el miedo o la ansiedad, al mismo tiempo que aparecieron síntomas físicos como la agitación, cansancio o conductas evitativas negativas como el consumo del alcohol o de sustancias.

Así mismo, muchos de ellos también manifestaron cierta necesidad de atención psicológica, aunque fueron muy pocos los que voluntariamente solicitaron esa ayuda. Estos resultados nos hacen reflexionar sobre varios aspectos.

Por un lado, que el personal sanitario se muestra como una población de riesgo y/o vulnerable para sufrir los efectos psicológicos de la pandemia, y por otro lado, que aunque necesiten cierta atención y ayuda psicológica, muy pocos la demandan.

Esto nos lleva a la conclusión, que somos nosotros, los que debemos crear programas de ayuda psicológica para los sanitarios o para las personas que han estado más expuestas a esta crisis sanitaria. Es necesario ofrecerles pautas específicas para el corto plazo y un seguimiento exhaustivo de la evolución de los síntomas y la valoración de un tratamiento psicológico para el medio y largo plazo.

La ocurrencia de las situaciones traumáticas es a menudo inesperada, súbita y abrumadora. En algunos casos, no se detectan signos visibles de lesiones físicas, pero se paga un precio emocional. Es muy habitual que las personas que se han visto afectadas por situaciones traumáticas de diversa índole sufran consecuencias psicológicas muy intensas.

Comprender las respuestas normales a las situaciones traumáticas pueden contribuir a que, en caso de que seas víctima, testigo o profesional, puedas controlar con efectividad tus sentimientos, pensamientos y comportamiento, así como los de los demás para ayudarte/les en el camino a la recuperación.

Ante estas situaciones la persona puede sentir que el suceso le ha desbordado y que le cuesta adaptarse a la nueva situación. En los primeros momentos pueden aparecer emociones más dramáticas como el dolor, la ira, la impotencia… así como la sensación de volver a reexperimentar el hecho.

Aunque es importante saber que las reacciones psicológicas también van a depender de otras variables como la intensidad del trauma, las circunstancias del suceso, la edad, la historia previa de agresiones, la estabilidad emocional, los recursos psicológicos previos, la autoestima, el apoyo social y familiar y las relaciones afectivas.

Cualquier situación, incidente o emergencia que afecte a la salud, provoca un impacto de importantes consecuencias psicológicas a corto, medio y largo plazo.

Es normal que después de la vivencia de una situación traumática y de la aparición de diferentes síntomas aparezcan una serie de síntomas y nos surja la duda de saber si necesitamos o no ayuda profesional. Para ello, se aconseja que valores si las reacciones emocionales van aumentando, se vuelven más intensas o si se vuelven más interferentes en el día a día, dificultando la realización de las actividades del día a día.

Cualquier situación traumática puede dejar huella en quien lo sufre directamente (víctimas de terrorismo, de robos con violencia, de agresiones sexuales, agresiones físicas, accidentes de avión, tren, autobús o vehículo particular, bullying, moving, etc.) así como en todas aquellas personas relacionadas.

Después de cada atentado terrorista, todo el mundo se hace la misma pregunta: ¿Qué puedo hacer como ciudadano para contribuir a la prevención del terrorismo? ¿Cómo se puede prevenir que este hecho tan doloroso vuelva a ocurrir? Cada vez más ciudadanos se están preguntando qué pueden hacer personalmente para ayudar en la lucha y prevención del terrorismo. Por eso, desde LISA News hemos decidido hacer esta Guía Práctica en colaboración con varios de nuestros profesores con experiencia en materia Antiterrorista. Nuestro objetivo: incentivar la prevención del terrorismo creando la primera Guía práctica para ser un ciudadano ejemplar contra el terrorismo.

Al igual que los terroristas tienen manuales y una Guía práctica de cómo atacar a nuestra sociedad, es necesario dar a conocer y distribuir a los cuatro vientos una Guía práctica de prevención del terrorismo para que cualquier ciudadano pueda poner su granito de arena en la lucha contra el terrorismo. La realidad es que cualquier ayuda es inestimable para combatir cualquier tipo de terrorismo, especialmente aquel que se esconde en la propia sociedad para intentar atacarla desde dentro.

Es importante tener presente que los terroristas no nacen siéndolo, sino que sufren un proceso de radicalización, unas veces incentivada por su entorno (familia, amigos, líderes,..) y otras veces generada autónomamente por ellos mismos, normalmente a través de internet.

Si aún no conoces en detalle los conceptos de radicalización, radicalización violenta e ideología radical y violenta, antes de continuar te lo explicamos aquí.

Es vital saber que ese proceso de radicalización suele ser progresivo y cambia la forma en la que el terrorista se relaciona con su entorno: familia, amigos, vecinos,… Normalmente esa radicalización tarda meses o incluso años, pero en otras ocasiones puede ser una radicalización express y tardar meses o incluso pocas semanas. Si quieres aprender sobre el fenómeno de la radicalización terrorista yihadista, haz clic aquí.

Durante ese proceso de radicalización en el que el futuro terrorista empieza a cambiar su forma de actuar y tener una actitud sospechosa es cuando su entorno debe alertar a las Fuerzas y Cuerpos de Seguridad para que contrasten y comprueben si realmente es una persona potencialmente peligrosa o no.

Todos y cada uno de los expertos en lucha antiterrorista que han participado en este artículo hacen énfasis en que no hay una lista cerrada de factores que científicamente nos permitan saber si una persona es un futuro terrorista o no. De todos modos, en todas las investigaciones policiales y académicas realizadas hasta el momento hay cierta repetición de hechos que podrían ser considerados relevantes, aunque ninguno de ellos determina por sí solo que estamos delante de un individuo potencialmente peligroso. Cuantos más factores se den en un mismo individuo, más probable es que se trate de un potencial terrorista:

Y ahora, para que esta prevención contra el terrorismo sea eficaz ya solo queda COMPARTIR esta GUÍA PRÁCTICA con tu entorno personal y profesional para que todos puedan aplicarla. El terrorismo es una de las principales amenazas a nuestra seguridad, a nuestra convivencia y nuestro modo de vida. Todos debemos contribuir a que nuestra sociedad sea más segura, más justa y esté más protegida.

En este artículo te explicamos los aspectos más relevantes de la Vigilancia Tecnológica y cómo, en muchas ocasiones, es parte de una estrategia de Inteligencia Competitiva.

En la actualidad, estar pendiente de lo que ocurre fuera de tu organización es imprescindible. Para ello, es vital realizar actividades de Vigilancia Tecnológica entorno al mercado, la competencia, las administraciones, entre otros, ya que pueden facilitar información fundamental para el desarrollo e implantación de la estrategia tecnológica de tu organización.

Te puede interesar: Curso de Inteligencia Competitiva e Innovación

Cuando hablamos de Vigilancia Tecnológica estamos haciendo referencia a una práctica que, mientras la digitalización masiva y los procesos de transformación digital han ido implantándose en la sociedad, se ha convertido en imprescindible a la hora de asegurar la supervivencia y el éxito de cualquier modelo de negocio en la economía digital. En muchas ocasiones, la Vigilancia Tecnológica es parte de una estrategia de Inteligencia Competitiva.

Te puede interesar: ¿Qué es la Inteligencia Competitiva? (Guía práctica)

Normalmente, la Vigilancia Tecnológica en cualquier organización es un elemento básico del Sistema de Gestión de la I+D+i, ya que se focaliza en los desarrollos que son críticos para una organización, identifica a los mejores socios tecnológicos y minimiza el esfuerzo de I+D+i, aprovechando los últimos desarrollos existentes.

La Vigilancia Tecnológica está definida en la familia de normas UNE 166000, en concreto en la UNE 166000, como: “Proceso organizado, selectivo y sistemático, para captar información del exterior y de la propia organización sobre ciencia y tecnología, seleccionarla, analizarla, difundirla y comunicarla, para convertirla en conocimiento con el fin de tomar decisiones con menor riesgo y poder anticiparse a los cambios”

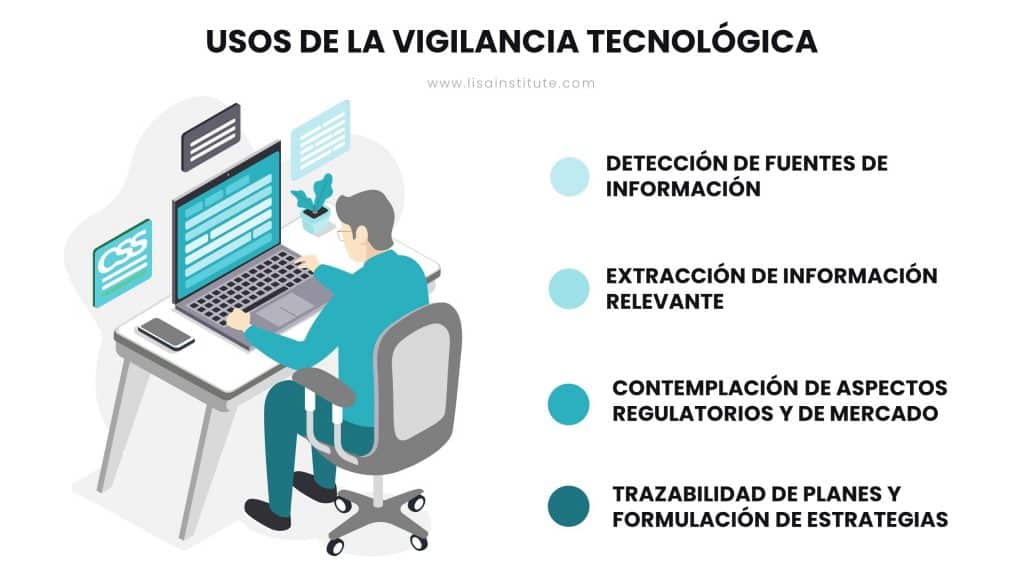

A menudo se utiliza la Vigilancia Tecnológica para las siguientes funciones:

Las fases de la Vigilancia Tecnológica según la Norma UNE 166.002 son las siguientes:

Como las tecnologías emergentes, competidores actuales y potenciales, desarrollo de los mercados y del entorno. Una vez identificados, se define la estrategia de vigilancia tecnológica más adecuada para la organización.

Para ello, se establece una hoja de ruta con objetivos y responsabilidades viables a partir de los recursos humanos, materiales y económicos que la organización dispone y quiere dedicar al procedimiento.

Los factores críticos de vigilancia (FCV) se determinan por cada actividad de la cadena de valor de la organización. Además, para concretar la búsqueda de información, se aconseja acompañar los FCV con descriptores, palabras clave, prioridad, horizonte temporal, etcétera.

Se encuentran los formales (patentes, prensa, bases de datos, informes, publicaciones) o informales (conversaciones, apuntes, reuniones, congresos, ferias, exposiciones, encuestas, etc.). En esta etapa se requiere combinar los conocimientos en vigilancia y habilidades técnicas para el uso de herramientas informáticas, así como desarrollar competencias digitales de apoyo con el objetivo de gestionar la sobreinformación existente en Internet.

Por lo general, el seguimiento se realiza mediante un software especializado o sistemas y servicios automatizados: control de estudios e informes de mercado, vigilancia de prensa, servicios de bases de datos, monitorización y rastreo de Internet, etcétera. De manera que, posteriormente, se realizará la ejecución regular de la búsqueda de información a partir de una estrategia sujeta a revisión constante.

Para sacar conclusiones útiles a la organización, a menudo también se utiliza un software de análisis, tratamiento y presentación de datos. Una vez concretados los resultados y valorada su trascendencia, es necesario generar los denominados productos de vigilancia tecnológica. Es decir, soportes de información confeccionados con los resultados de información adquiridos del proceso de vigilancia tecnológica, y que conformarán el medio de difusión de éstos en la organización. Los más relevantes suelen:

Para ello, es necesario diseñar una estrategia de comunicación interna eficaz y distribuida en toda la organización que cubra las necesidades de información del personal y use los medios de comunicación más generalizados en la organización, abarcando tanto los informales como los formales.

Además, el proceso de vigilancia tecnológica ha de contemplar un espacio para la participación de estas personas, puesto que la comunicación es una consecuencia de un procedimiento llevado a cabo.

Para llevar a cabo la vigilancia tecnológica existen diversas herramientas, entre las que podemos citar las siguientes:

Si quieres aprender los beneficios, ventajas y utilidades de la Inteligencia en general y en qué sectores se utiliza más, haz clic aquí.

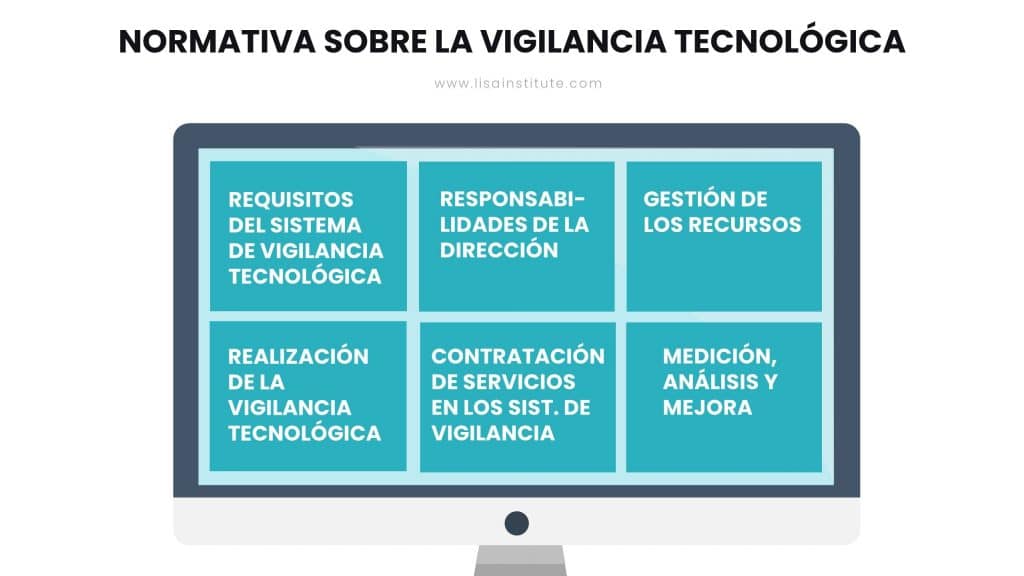

Con el objetivo de contribuir a la sistematización del proceso de gestión de la Vigilancia Tecnológica en las organizaciones, en 2011 se publicó la norma UNE 166006:2011 Gestión de la I+D+i: Sistemas de Vigilancia Tecnológica e Inteligencia competitiva.

Esta norma posibilita, de manera sistemática, la búsqueda de novedades enfocadas a la captura de información, la selección y el análisis, y la difusión y comunicación para transformarla en conocimiento que permita la toma de decisiones, y el seguimiento de la explotación de sus resultados.

Según el Centro Nacional de Información de la calidad, esta norma se divide en seis capítulos fundamentales:

– En el Capítulo 4, Requisitos del sistema de vigilancia tecnológica, se menciona la relevancia de los requisitos de confidencialidad, legalidad y ética de acuerdo con los flujos de información entre la organización y sus trabajadores, proveedores o clientes.

– En el Capítulo 5, Responsabilidades de la dirección, hace hincapié en que la Dirección de la organización debe escoger a un miembro de la misma para asumir las funciones de Representante de la Dirección en materia de Vigilancia Tecnológica e Inteligencia Competitiva.

– En el Capítulo 6, Gestión de los recursos, se especifican algunos ejemplos de las competencias de las personas dedicadas a desarrollar actividades vinculadas a la Vigilancia Tecnológica e Inteligencia Centro Nacional de Información de la Calidad Competitiva. También destaca la habilidad para manejar y explotar las bases de datos, así como la capacidad para realizar la minería de textos de carácter científico técnico.

– En el Capítulo 7, Realización de la Vigilancia Tecnológica/Inteligencia Competitiva, se describen las actividades de realización de la Vigilancia Tecnológica e Inteligencia Competitiva, propiamente dichas:

– En el Capítulo 8, Contratación de servicios en los Sistemas de Vigilancia, se establecen los requisitos necesarios para la contratación de servicios de apoyo a la Vigilancia Tecnológica e Inteligencia Competitiva.

– En el Capítulo 9, Medición, Análisis y Mejora, se hace referencia a la actividad de control de las desviaciones en relación con los resultados esperados por la organización, con el objetivo de reutilizar la información adquirida en el futuro.

En conclusión, la gestión de la Vigilancia Tecnológica nos posibilita:

Si quieres aprender a proteger tu organización te recomendamos mejorar tus conocimientos en Ciberseguridad y en Ciberinteligencia.

La ETID es una iniciativa que se deriva de la política vigente de I+D+i del MINISDEF. Su objetivo es servir de orientación tecnológica y como herramienta para promover la coordinación entre los diferentes actores, tanto internos como externos al MINISDEF, que están implicados en el desarrollo de la tecnología vinculada a las necesidades actuales y futuras de las Fuerzas Armadas Españolas.

Te puede interesar: Cómo los modelos militares pueden adaptarse al mundo corporativo

De acuerdo con el Ministerio de Defensa, se han establecido cuatro objetivos principales para la Estrategia Tecnológica:

Para llevar a cabo estos objetivos hay que realizar determinadas actuaciones articuladas en torno a cuatro Ejes:

Si quieres aprender la profesión de la inteligencia o especializarte en alguno de sus ámbitos, te recomendamos estos cursos.

¿Sabes qué impacto tienen los Drones a la Privacidad y la Protección de datos? Los drones son vehículos aéreos no tripulados que cada vez son más utilizados por ciudadanos, empresas e instituciones, tanto para fines profesionales como para fines recreativos. Por ello, conviene conocer los riesgos que entrañan en materia de seguridad, privacidad y protección de datos, así como la legislación aplicable.

Si estás pensando en manejar un dron o si ya lo estás haciendo, es necesario que conozcas los problemas a los que te puedes enfrentar si no conoces todos los riesgos que existen en relación al uso de drones y el derecho a la privacidad de terceras personas.

Los drones son vehículos aéreos no tripulados que surgieron en la II Guerra Mundial. En un principio, los drones tenían un uso militar, sin embargo, en los últimos años los drones han empezado a ser utilizados en el ámbito civil, especialmente para fines como:

Todo esto conlleva una importante necesidad de regulación, ya que el espacio aéreo regulado exige altos estándares de seguridad y control. Hasta hace poco, solamente se tenía en cuenta la seguridad en el uso y la regulación de los drones, pero cada vez es más importante garantizar no solo la seguridad, sino la privacidad de las personas.

Los dispositivos básicos que forman parte de cualquier dron son, principalmente, un GPS y una cámara. Algunos drones también pueden contar con cámaras termodinámicas, cámaras de visión nocturna, dispositivos WIFI y/o Bluetooth, escáner 3D, etc. Estos dispositivos permiten registrar imágenes, vídeos, sonidos, datos biométricos, datos de geolocalización y/o datos de telecomunicaciones.

Según la Agencia Española de Protección de Datos, un dato personal es “toda información sobre una persona física identificada o identificable”. Por tanto, el uso de drones puede poner en peligro el derecho a la protección de datos, que es un derecho fundamental que protege la capacidad de la persona para decidir sobre su propia información personal.

Los drones pueden servir para identificar y obtener datos personales, por lo que debe tenerse siempre en cuenta que su uso afecta directamente a los derechos fundamentales de las personas. Por ello, resulta imprescindible cumplir con la normativa de protección de datos.

Los drones pueden obtener imágenes extremadamente nítidas de personas (reconocimiento facial o reconocimiento de patrones de movimiento), de lugares o de objetos presentes (lectura de matrículas de vehículos). Esto puede permitir reconocer directamente a una persona o ayudar en su identificación, aportando datos que permitan finalmente la identificación inequívoca de ésta. Si te interesa la Inteligencia de Imágenes, fórmate con nuestro Curso-Certificado de Analista IMINT.

Un dron puede servir para:

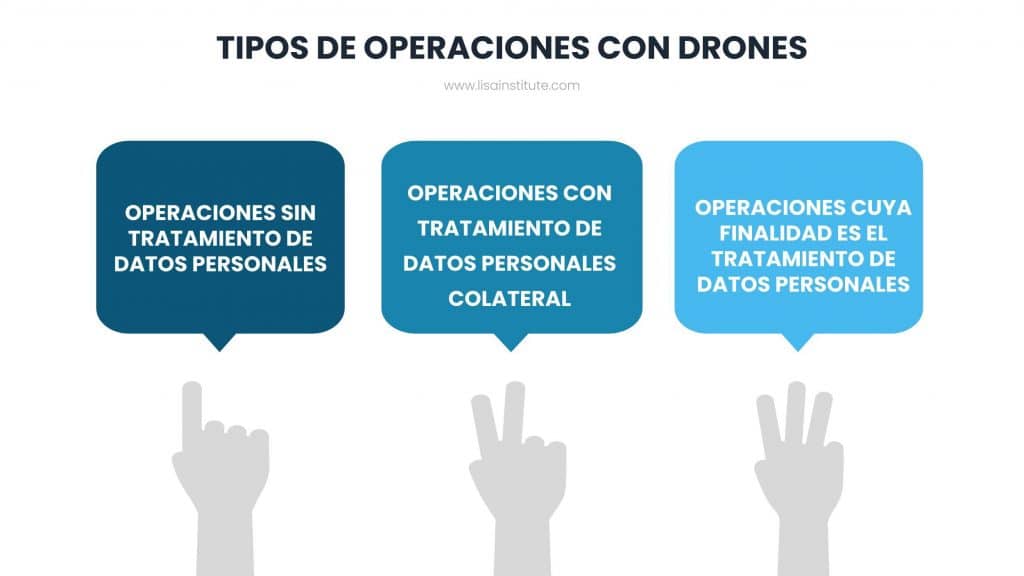

Los datos obtenidos por drones pueden conllevar la obtención y tratamiento de datos personales (vigilancia tecnológica, por ejemplo) o pueden no perseguir este fin directamente (revisión de infraestructuras, por ejemplo). De esta forma, la Agencia Española de Protección de Datos establece tres tipologías para clasificar las operaciones realizadas mediante el uso de drones:

La regulación de los drones viene determinada tanto por la normativa aeronáutica específica para la utilización del espacio aéreo como por la normativa que defiende el derecho a la protección de datos personales. Es necesario tener en cuenta dos regulaciones:

Además de todo esto, existe actualmente un proyecto financiado dentro del marco de Horizonte 2020, denominado Sky Opener, que trata de abordar las cuestiones relativas a la seguridad, protección de datos y privacidad en el uso de drones en el espacio aéreo europeo.

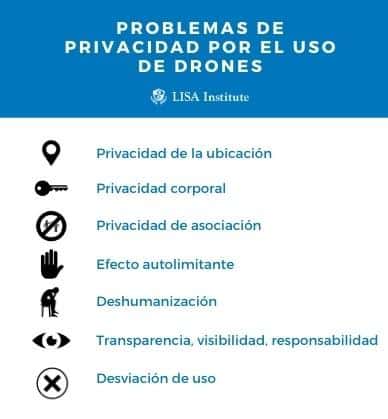

Pueden darse problemas relativos a la privacidad incluso por la mera presencia de un dron, sin necesidad de que lleve instalado o utilice ciertos dispositivos o aplicaciones. Entre los problemas de limitación de la privacidad más importantes destacan:

En definitiva, se debe prestar especial atención al uso que se hace de los drones, sobre todo por parte de usuarios recreativos.

La Agencia Española de Protección de Datos establece una serie de pasos a tener en cuenta antes de manejar un dron:

Es muy probable que hayas oído hablar de la Dark Web alguna vez, pero realmente ¿sabes qué es la Dark Web o en qué consiste? ¿Conoces sus riesgos? ¿Qué usuarios utilizan la Dark Web? ¿Qué contenidos se publican? ¿Sabrías cómo acceder a la Dark Web de forma segura?

Si ahora mismo estás leyendo este artículo es porque te encuentras en la parte más pública de Internet (la llamada Internet superficial), pero existe otra zona más oscura y profunda ajena a la mayor parte de los usuarios denominada Internet oscura, en inglés: Dark Web.

No importa si eres activista, policía, periodista, militar, analista, detective o simplemente un curioso que quiere aprender sobre el tema, esta Guía práctica sobre la Dark Web te interesa. Si quieres saber más, inscríbete ahora al Curso de Experto en OSINT: Técnicas de Investigación Online donde aprenderás a navegar e investigar por Internet de forma eficaz y segura.

La Deep Web y la Dark Web están compuestas por todas aquellas páginas web que los motores de búsqueda como Google, Yahoo o Bing no pueden identificar porque no están indexadas. En otras palabras, la mayor parte de estas páginas web no incluyen enlaces de otras webs que sirvan como referencia para que los motores de búsqueda puedan realizar su seguimiento y rastreo. Para poder acceder a este «ciberespacio» es necesario un programa específico.

Muchos usuarios, e incluso expertos, utilizan los términos Deep Web y Dark Web como si fueran sinónimos, pero hay una diferencia fundamental entre ellos. El término red profunda o internet profunda (Deep Web) incluye todos los recursos en línea que no están indexados por medio de motores de búsqueda convencionales como pueden ser Google, Bing, o Yahoo. Hasta ahí bien.

A pesar de eso, se puede acceder a la web profunda (Deep Web) como si se tratase de un sitio web convencional usando el protocolo web HTTP / HTTPS estándar y navegadores web típicos como Chrome, Mozilla o Internet Explorer sin utilizar ningún software especial. Sin embargo, para acceder a la red oscura o internet oscura (Dark Web) se necesitan navegadores y protocolos especiales.

En la Dark Web es común el uso de dominios con extensión .onion, el cual indica una dirección IP «anónima» accesible a través de la red Tor (herramienta que sirve para acceder a la Dark Web y «proteger el anonimato» del usuario mientras navega por Internet). Si quieres saber porqué entrecomillamos el concepto de anónimo, sigue leyendo.

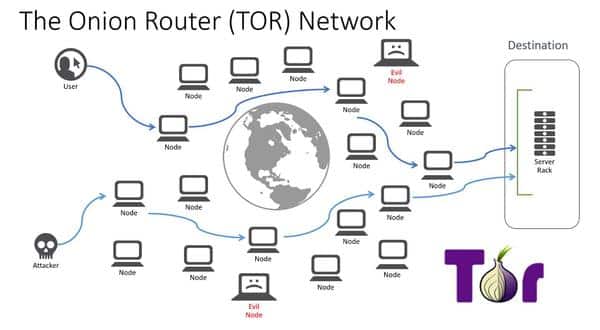

La finalidad del navegador y sistema Tor es hacer que tanto el distribuidor de la información como su receptor sean difícilmente trazables, ya sea entre ellos mismos o por medio de un tercero.

A continuación un infográfico que representa el funcionamiento de Tor:

Tor envía solicitudes de usuarios a través de muchos relés (también conocidos como servidores o enrutadores). Por lo general, se utilizan como mínimo tres relés, permaneciendo en todo momento la conexión cifrada por capas entre todos los relés de la red:

Como bien saben los expertos en Ciberinteligencia, el anonimato de Tor está cuestionado porque «cualquiera» puede instalar un servidor en la red Tor (o muchos) y utilizarlo para fines ilegítimos. En el gráfico estos servidores-nodos están representados como «Evil nodes» (nodos demonio).

Se dice que muchos servicios de inteligencia, (incluyendo Interpol y Europol) y empresas dedicadas al crimen organizado en el ciberespacio tienen miles de servidores-nodos con el objetivo de aumentar la probabilidad de que cualquiera que utiliza la red, coincida en varios de sus servidores-nodos en un mismo trayecto, pudiendo así descifrar la conexión, su emisor, su receptor y los datos que se envían.

A estos defectos del sistema, se le suman varios factores que pueden afectar a la privacidad y anonimidad en Tor:

Al final de este artículo te explicamos cómo aumentar las probabilidades de navegar de forma segura y anónima por la Dark Web con Tor. De momento, aquí te facilitamos una lista de 15 consejos de Ciberseguridad para tener una vida cibersegura, tanto en la Internet Superficial como en la Dark Web.

Pero vayamos por partes. Para hablar de la dimensión de la Dark Web, es preciso entender la Internet Superficial, la cual está compuesta de todos aquellos contenidos accesibles mediante los motores de búsqueda y navegadores como Internet Explorer, Chrome, Firefox, etc.

Así pues y, aunque parezca difícil de creer, la Internet Superficial sólo incluye del 5 al 10% de todo el contenido existente. De esta manera, el 90-95% restante pertenece a la Deep Web y a la Dark Web.

La Dark Web es la parte más profunda de Internet y contiene todo un mundo escondido. El grupo Intelliagg, en 2015 revisó más de 1.000 muestras de servicios ocultos en Tor y encontraron que el 68% de los contenidos de la Dark Web de Tor eran ilegales. Aun así, aunque la mayoría de los sitios web de la Dark Web están asociados con actividades ilegales, muchas personas lo utilizan para fines legítimos como, por ejemplo:

A continuación, te explicamos qué es lo que te puedes encontrar en la Dark Web:

The Hidden Wiki es la casilla de salida de la Dark Web. Viene a ser como un servicio de «Páginas amarillas» o «Teletexto» ya que funciona como índice de portales .onion accesibles desde la red Tor. Su localización dentro de la red es muy difícil de encontrar porque, por cuestiones legales, va cambiando de servidor y dominio constantemente.

Además, aunque se llegue a encontrar The Hidden Wiki no se puede acceder a todo porque restringen el tráfico con diferentes sistemas de protección y en ocasiones es necesario recibir una invitación. Por lo que existe una Deep Web dentro de la propia Dark Web.

Al observar el mapa de contenido de su página principal, podemos clarificar qué páginas web y servicios se esconden detrás de la red Tor:

Existen páginas en las que los hackers malos (los ciberdelincuentes) se promocionan para llevar a cabo actividades ilegales a cambio de dinero. Estas son las dos páginas más importantes:

1. Rent a Hacker: un informático europeo con una supuesta experiencia de 20 años en ingeniería social y hackeos ilegales que ofrece a los usuarios ataques DDOS, exploits de día cero, troyanos y phishing. El importe mínimo por un trabajo menor es de 200 euros y, a partir de ahí, todo lo que se quiera.

2. Hacker4Hire: en este caso, el hacker desglosa sus precios por servicio:

El problema aquí es contrastar verdaderamente quién hay «al otro lado» de la conexión y su experiencia real, por ello los pagos suelen hacerse progresivamente. No obstante, hay que tener claro que, aunque existan estas páginas, no tienen por qué ser fiables, y la mayoría pueden ser perfectamente estafas.

Al ser un mercado totalmente libre, aumentan el número de estafadores fruto de la impunidad que reina en la Dark Web. Aquí no se puede contar con un antivirus ni existe una persecución eficaz de los ciberdelitos, así que la precaución es importante. Si quieres saber cómo actuar ante el ciberacoso, haz clic aquí.

Una de las estafas más usuales es la “exist scam” que consiste en una operación fraudulenta por parte los promotores maliciosos de criptomonedas que huyen con el dinero de los inversores durante o después de una ICO (financiamiento usando criptomonedas). No obstante, existen mecanismos como Escrow que hacen de intermediarios durante el proceso de compraventa y, en caso de problema, la tienda permite abrir una disputa que afecta a la credibilidad de ese intermediario.

Además, también hay diferentes organismos policiales y servicios de Inteligencia (públicos y privados). Un “honeypot” es una web falsa creada por un agente de seguridad para cazar a las personas cometiendo actividades ilegales. Si quieres formar parte de ellos, fórmate y certifícate en Inteligencia.

Skil Road es la marca más famosa de Tor y es conocida desde 2011 como el Amazon de la droga. Sin embargo, el FBI encontró los servidores de la tienda y la cerró. Después, apareció Skil Road 2.0 y pasó lo mismo. Así que, en la actualidad, el mercado de la Dark Web más grande es Agora y, el segundo, Evolution. El proceso de registro para ambas es similar: no hace falta añadir un email, basta con elegir un nombre de usuario, una contraseña y un pin que se debe recordar.

Algunos ejemplos de productos ilegales que se pueden comprar son los siguientes:

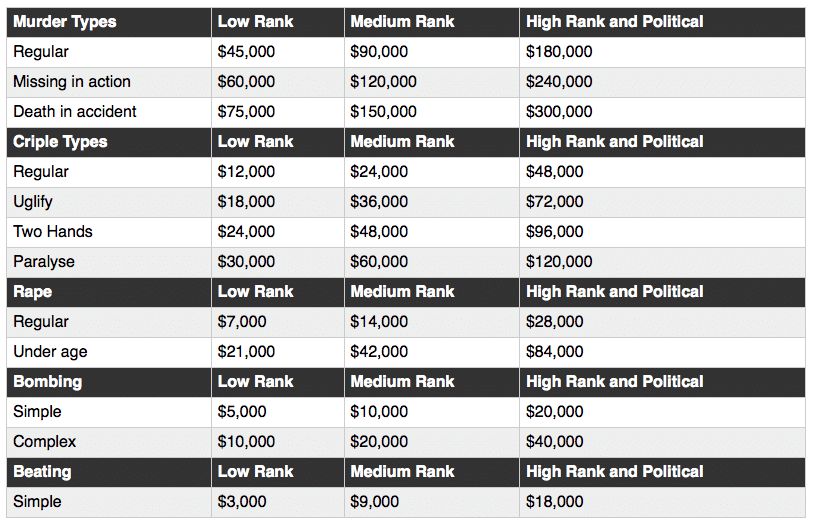

La Dark Web pone muchas facilidades, especialmente, a los «emprendedores». De esta manera, hay páginas con todo tipo de ofertas, pero las más llamativas son las de contratación de sicarios como «C’thulhu», «Quick Kill» o «Contract Killer» que ofrecen asesinatos por encargo a partir de 20.000 dólares. A continuación te mostramos la tabla de precios de C’thulhu se detallan los precios, por ejemplo, para un asesinato que parezca un accidente piden 75.000 dólares por persona, pero para un alto cargo serían 300.000 dólares:

Otro colectivo muy usual es el de los ladrones. Se pueden encontrar muchos particulares que venden tarjetas de crédito clonadas, consolas a mitad de precio y productos de Apple como iPhones o iPads. Por último, también destacan los falsificadores. Hay una página en Tor que está especializada en billetes falsos de euro y de dólar que parecen muy convincentes a través de las imágenes.

ParaZite es una lista de enlaces y textos de ideología antisistema y anarquistas. Ofrece horas de lectura mediante centenares de archivos de texto con fragmentos sacados de imágenes de Internet, blogs, correos y libros.

A continuación, mencionamos algunos titulares que se pueden encontrar:

Por su parte, Onion Chan es un foro abierto a todos los usuarios de la Dark Web, en el que se puede publicar de todo. Pero una sección muy destacable es la conspiranoica, en la que se discuten temas como el satanismo, aliens, las maneras de los gobiernos para mantener controladas a las personas, el negacionismo del Holocausto, etc. Para saber más sobre desinformación y fake news, haz clic aquí.

A continuación un video-reportaje de Xataka sobre lo que te vas a encontrar en la Dark Web:

La Dark Web es muy peligrosa para personas especialmente vulnerables, ya que, con relativa facilidad y, en ocasiones, sin pretenderlo, puedes encontrar:

El simple acceso a la Dark Web en España no es delito, pero en otros países podría serlo por entenderse que afecta a la Seguridad Nacional. No sabes quién, como tú y también de forma «anónima», puede estar controlando o vigilando esos accesos y desde dónde. Si quieres conocer la Estrategia Nacional de Ciberseguridad de España haz clic aquí.

No creas que todo lo que vas a ver es real. Hay muchas páginas, información, vídeos e imágenes trucadas que sólo buscan captar tu atención mediante la provocación y el morbo para que hagas clic (siendo posiblemente malware) o para que introduzcas tu tarjeta bancaria (para vaciártela).

Por este motivo, son necesarios ciertos conocimientos en Ciberseguridad, y así poder hacer frente a los riesgos y amenazas de la Dark web.

No todo lo que se ofrece es ilegal, pero, en cualquier caso, si quieres contratar algo has de tener presente que no sabes quién está detrás. Podría ser un estafador quien te vende un servicio o producto falso, manipulado o peligroso para tu salud.

Salga bien o mal la contratación, en cualquier caso, será un vendedor a quien, por supuesto, no vas a poder reclamar absolutamente nada y, en el mejor de los casos podrás ponerle una «mala valoración» ya que allí, no tienes ningún derecho.

Antes de nada, destacar que no hay ninguna opción 100% segura que garantice la privacidad de tus comunicaciones. Como coinciden todos los expertos en ciberseguridad, «si quieres que un dispositivo, conexión o sistema sea seguro, apágalo.»

Para acceder a la Dark Web con seguridad te recomendamos uno o varios de estos tres cursos online, prácticos y tutorizados por Expertos:

Como se explica en detalle (y practica) en esos cursos, hay ciertas acciones o medidas que podrían aumentar la seguridad de tus comunicaciones, como las siguientes:

Si quieres mejorar tus capacidades de navegación en Internet, la Deep Web o la Dark web, así como tus habilidades de OSINT (Inteligencia de Fuentes Abiertas) para investigar online, o de Ciberinteligencia para anticiparte a los riesgos y amenazas del ciberespacio, te recomendamos estos cursos de Inteligencia.

La Unión Europea ha aprobado sanciones contra el Grupo Wagner por violar el Derecho Internacional y los Derechos Humanos en diferentes partes del mundo. Mientras Estados Unidos celebra la decisión, las sanciones contra Rusia por la situación ucraniana siguen en el aire.

El Consejo de ministros de Exteriores de la Unión Europea ha adoptado una serie de medidas restrictivas contra el Grupo Wagner, una entidad militar privada sin forma jurídica definida con sede en Rusia. Las medidas se dirigen contra el propio Grupo Wagner y contra ocho personas y tres entidades vinculadas a este.

Según el comunicado de prensa del Consejo, el Grupo Wagner ha reclutado, formado y enviado a agentes militares privados a zonas de conflicto en todo el mundo para alimentar la violencia, saquear recursos naturales e intimidar a civiles en violación del Derecho Internacional, en concreto, en materia de Derechos Humanos.

Las personas incluidas en la lista por la UE están implicadas en graves violaciones de los derechos humanos, como torturas y ejecuciones extrajudiciales, sumarias o arbitrarias, o en actividades desestabilizadoras en algunos de los países en los que operan, entre ellos Libia, Siria, Ucrania (Donbas) y la República Centroafricana.

Según la UE, el grupo también está extendiendo su influencia «perniciosa» a otros lugares, especialmente en la región del Sahel. Por ello, se concluye que el grupo no solo constituye una amenaza para la población de los países en los que está presente, también para la región en general y para la propia Unión Europea.

Las medidas restrictivas impuestas se acordaron en el marco de cuatro regímenes de sanciones diferentes: el régimen de sanciones de la UE de alcance mundial en materia de derechos humanos y los regímenes de sanciones relacionados con la situación en Libia y Siria, así como por acciones que socavan la integridad territorial de Ucrania.

Desde Estados Unidos se han acogido con «satisfacción» las sanciones de la Unión Europea para sancionar al Grupo Wagner «respaldado por Rusia y sus asociados», según un comunicado de prensa difundido por el Secretario de Estado, Antony J. Blinken.

«Estas acciones subrayan nuestro compromiso conjunto de responder a las acciones desestabilizadoras de esta organización en múltiples conflictos regionales, incluidos Ucrania, Siria, Libia, la República Centroafricana y la región del Sahel. Aplaudimos a la UE por su compromiso de promover el respeto de los derechos humanos en todo el mundo, así como de defender la integridad territorial y la soberanía de Ucrania», aseguraba Blinken.

En el mismo comunicado en el que el Alto Representante de la Unión para Asuntos Exteriores y de Seguridad, Josep Borrell, anunciaba la decisión de adoptar sanciones contra el Grupo Wagner, también se informó de un nuevo régimen de sanciones para personas y entidades que estaban obstruyendo la transición política en Malí.

Sobre la situación en Ucrania, no se anunciaron sanciones de ningún tipo. «Permítanme decir una vez más firmemente que la Unión Europea está unida en el apoyo de la soberanía y la integridad territorial de Ucrania. Los ministros, todos ellos, han sido muy claros con que cualquier agresión contra Ucrania tendrá consecuencias políticas y un alto coste para Rusia», dijo Borrell.

Además, añadió que la Unión Europea se está coordinando estrechamente con sus socios transatlánticos y de ideas afines y que está cuestión se trató en el G7 del día anterior. «Este tema sigue ocupando un lugar destacado en la agenda», añadió.

Actualmente, la UE mantiene un paquete de sanciones económicas contra Rusia por la invasión de la península ucraniana de Crimea en 2014, que va renovando cada seis meses, tras la aprobación en las cumbres de líderes comunitarios.

Europol y ENFAST lanzan, este diciembre, la campaña de los más buscados de la UE 2021 para tratar de que la ciudadanía también se centre en los fugitivos de toda Europa que se esconden a plena vista.

Algunos de los criminales más buscados de Europa son fugitivos a largo plazo que han escapado de la captura por las fuerzas del orden durante muchos años. Algunos de ellos incluso podrían estar viviendo vidas relativamente ordinarias en la actualidad, pero «tienen un pasado oscuro y criminal» que están desesperados por ocultar. La Red Europea de Equipos de Búsqueda Activa de Prófugos (ENFAST), apoyada por Europol, está lanzando hoy la campaña de los Más Buscados de la UE 2021. Casi todos los Estados miembros están participando en ella y actualmente hay 62 fugitivos publicados en el sitio web.

Simplemente visitando el sitio web de los más buscados de la UE hoy, podría proporcionar información vital y ayudar a encontrar un fugitivo. Todos los criminales en esta campaña son buscados por delitos graves, como el asesinato, el tráfico de drogas y la trata de seres humanos. Desde la misma, se le pide a todos los ciudadanos visitar el sitio web para ver imágenes de estos fugitivos, y comprobar si reconocen a alguno de ellos, y les anima incluso a, en caso de que puedan aportar alguna información, a hacerlo anónimamente desde la misma web: «podrías ser fundamental para ayudar a las fuerzas del orden a atrapar a un fugitivo a largo plazo».

Desde el lanzamiento del sitio web en 2016, las campañas anuales de los más buscados de la UE han experimentado un éxito continuo. En 2020, 16 fugitivos fueron arrestados en total y 5 de estos arrestos fueron gracias a la campaña. Junto con los consejos que provienen del público, los delincuentes también se entregan como resultado de la mayor conciencia pública que crea la campaña. En total, 110 fugitivos han sido arrestados desde 2016, con 41 de estos arrestos directamente relacionados con consejos que provenían del sitio web de Most Wanted de la UE.

El Director Ejecutivo Adjunto de Operaciones de Europol, Jean-Philippe Lecouffe, dijo: «En el centro de esta campaña está la justicia para las víctimas. Al consultar el sitio web de los más buscados de la UE y ver a los fugitivos, podría ayudar a detener a un criminal a largo plazo y llevarlo ante la justicia. Hasta ahora, 110 fugitivos han sido arrestados; Europol y las autoridades policiales nacionales necesitan su ayuda para proteger a los ciudadanos europeos».

Los más buscados de Europa fueron iniciados por la comunidad ENFAST en enero de 2016 con el pleno apoyo de Europol. Todos los miembros de ENFAST están especializados en localizar a los criminales que están libres, o los condenados de delitos graves y son objeto de órdenes de detención europeas. La colaboración entre los Estados miembro es crucial cuando se trata de este tipo de delitos transfronterizos, ya que algunos fugitivos escapan de un país a otro y evaden repetidamente a las autoridades encargadas de hacer cumplir la ley.

Recuerdan que simplemente visitando el sitio web de los más buscados de la UE, se podría proporcionar información vital y ayudar a encontrar un fugitivo.