Tradicionalmente, la guerra se ha clasificado en cuatro dominios: tierra, mar, aire y espacio. La clasificación del ciberespacio como quinto dominio supone el reconocimiento del ámbito digital como campo de batalla crucial. Esta identificación refleja la creciente importancia de proteger las infraestructuras críticas, los sistemas militares y la información sensible frente a las cada vez más numerosas ciberamenazas. La profesora del Máster Profesional de Analista de Inteligencia de LISA Institute y Exoficial de Inteligencia de Cibercrimen en Interpol, Agnese Carlini explica cómo el ciberespacio permite ataques remotos y de bajo coste, ampliando las tácticas y los actores en los conflictos modernos.

En los últimos 20 años, hemos podido observar como la influencia de la geopolítica en el dominio ciber es cada vez más pronunciada. Las tensiones geopolíticas entre las grandes potencias se han intensificado hasta convertirse en un nuevo ámbito bélico, en el que los ciberataques sirven tanto de herramienta de espionaje como de arma de desestabilización y disrupción.

La creciente dependencia en la tecnología con fines económicos, políticos y militares ha situado el ciberespacio en el primer plano de la competencia geopolítica. Las naciones están invirtiendo mucho en el desarrollo de sus capacidades cibernéticas para obtener una ventaja estratégica sobre sus adversarios. Los ciberataques se reconocen ahora como potentes herramientas para lograr objetivos geopolíticos, ya sea el espionaje, la coerción económica o incluso la agresión directa.

➡️ Te puede interesar: ¿Cómo la inteligencia artificial está transformando la ciberseguridad?

El soldado de Bronce de Tallin (2007), Stuxnet (2010) y los ataques a la red eléctrica ucraniana en 2015 llevaban consigo un mensaje geopolítico bastante claro: en el siglo XXI, el campo de batalla no está solo en tierra, mar o aire, sino también en el ciberespacio.

La evolución del ciberespacio como campo de batalla

A pesar de que el panorama de amenazas esté repleto de actores maliciosos, los que más han destacado en este 2024 han sido, con diferencia, los cibercriminales, actores estado-nación, hacktivistas y cibermercenarios, principalmente de Rusia, China, Corea del Norte e Irán. En este tintero tan variado de ciberamenazas, lo que sí es posible afirmar como el concepto de frenemy está cada vez más consolidado entre los distintos actores maliciosos.

Además de las diferentes TTP (tácticas, técnicas y procedimientos) que utilizan estos actores, lo que cabe destacar son las motivaciones por las que operan. Aquellos individuos que acaban de adentrarse en el mundo del cibercrimen, puede que les impulse la curiosidad, el desafío, la ambición y el beneficio personal.

Para los más veteranos y ya consolidados en este escenario y que tienen cierta reputación en el underground, el beneficio económico es la motivación principal. Aun así, en el escenario actual, algunos de ellos han mostrado un cambio radical en sus motivaciones iniciales, sumándose a campañas/acciones con un trasfondo más bien ideológico que financiero.

➡️ Te puede interesar: Blanqueo de capitales en el ciberespacio o «cyberlaundering»

A nivel geopolítico, el 2024 no ha sido solo uno de los años más activos en cuanto a elecciones, con más de tres cuartas partes de la población democrática mundial llamada a votar. Los conflictos entre Rusia y Ucrania, la escalada en el conflicto en Oriente Medio, la disputa sobre la soberanía de Taiwán y las incertidumbres políticas y los conflictos fronterizos en Sudamérica, reflejan la creciente integración de las capacidades cibernéticas en la guerra moderna y los complejos retos que plantean tanto los ciberactores estatales como los no estatales.

A lo largo de este año hemos podido observar una convergencia clara entre las operaciones cibernéticas y cinéticas, donde las primeras están estrechamente relacionadas con las acciones militares cinéticas. Así mismo, la implicación de actores no tradicionales, hacktivistas y cibercriminales que reivindican su lealtad a países beligerantes, también desempeña un papel importante.

Ya no es tan sencillo distinguir cuando estamos ante una operación cibernética por motivos políticos y cuando nos enfrentamos a actos de ciberdelincuencia con fines puramente económicos. En lo que sí no cabe duda es el efecto cascada a escala mundial, como ataques a determinados países tienen repercusión en otras áreas del mundo, destacando una vez más la interconectividad entre países.

El panorama de las ciberamenazas actuales hace que las líneas entre el ciberespionaje, la ciberguerra y los ciberataques sean cada vez más confusas. Lo que resulta desconcertante es la evolución de los ataques perpetrados por actores de Estado-nación. El objetivo ya no son ataques violentos, sino generar caos con el fin último de perturbar los sistemas, creando una incertidumbre generalizada entre la población.

Según el recién documento publicado por Microsoft «Informe sobre defensa digital 2024», con respecto a lo que es la convergencia entre ciberdelincuentes y actores Estado-nación en el conflicto Rusia-Ucrania: «[…] los actores de amenazas afiliados a los Estados han utilizado cada vez más herramientas y tácticas delictivas -e incluso a los propios ciberdelincuentes- para promover sus intereses, borrando las diferencias entre la actividad maligna respaldada por el Estado-nación y la actividad ciberdelictiva. Así mismo se ha podido observar cómo los actores de la amenaza relacionados con el Estado-nación han llevado a cabo operaciones con fines lucrativos, reclutando a ciberdelincuentes para recabar información sobre el ejército ucraniano haciendo uso de las mismas herramientas utilizadas por la comunidad ciberdelictiva. […]».

➡️ Te puede interesar: Curso de Experto en Ciberinteligencia

Los actores de amenaza, afiliados de alguna manera al estado-nación, tanto rusos como iraníes, han focalizado sus actividades ciberdelictivas hacia aquellos países con los que están abiertamente en conflicto, respectivamente Ucrania e Israel y todos sus aliados. Según expertos militares y en geopolítica, la campaña rusa contra Occidente es clara. Desde hace más de dos años se podría afirmar que el Kremlin estaría llevando a cabo una guerra hibrida en todo el territorio europeo y contra los miembros de la alianza atlántica.

En un reciente boletín de seguridad publicado por la agencia británica de ciberseguridad, el National Cyber Security Center (NCSC), el servicio de inteligencia exterior ruso, Sluzhba Vneshney Razvedki (SVR), estaría realizando una campaña mundial aprovechando vulnerabilidades conocidas para infiltrarse en las redes. Lo más probable es que el objetivo final sea recopilar datos para utilizarlos posteriormente en futuras operaciones cibernéticas.

La sofisticación de las tácticas rusas y sus objetivos en el ciberespacio

El escenario no es muy diferente de lo que nos ha presentado Microsoft, donde las principales víctimas de los actores estado-nación rusos se encuentran principalmente en los sectores gubernamentales, IT, think tanks y ONG, educación, defensa, energía, transporte y medios de comunicación.

Una de las tendencias más significativas observadas en las campañas de los actores de amenazas vinculadas al Estado nación son sus métodos para evitar ser detectados y eludir las defensas de las organizaciones. Cada vez más se emplean técnicas de Living Off the Land (LOTL) para minimizar su huella, Living Off Trusted Sites (LOTS), tácticas de ingeniería social y aprovechar las vulnerabilidades para infiltrarse en las organizaciones.

En el caso de Rusia, la contratación de ciberdelincuentes no solo ha servido para recopilar información y realizar operaciones con fines lucrativos, sino también para impulsar tanto objetivos políticos como militares, sin que esto pueda resultar en algún tipo de enfrentamientos en los otros dominios.

➡️ Te puede interesar: Agnese Carlini: «El ciberespacio se está convirtiendo en un área de competencia geoestratégica»

A modo de ejemplo, se podría mencionar la campaña de ciberespionaje por parte del actor APT28 a daños de varios países europeos y sus administraciones, que dio comienzo en abril de 2022 y fue destapada solo a principios de 2024, resultó en una condena formal por parte de la OTAN y de la UE. Occidente tachó de «absolutamente intolerable e inaceptable» las acciones de Rusia en el ciberespacio, pidiendo que se cesara de inmediato esta actividad al contravenir toda obligación internacional en el ciberespacio.

Ante la falta de una respuesta más contundente, en junio de 2024 hemos sido nuevamente testigos de cómo Rusia habría subcontratado algunas campañas de ciberespionaje, a daños de Ucrania, al grupo cibercriminal Storm-2049 aka UAC-0184 para comprometer equipos militares en el país. La falta de una respuesta común internacional ante estos tipos de actos, hace que los ciberdelincuentes actúen impunes, gozando además de la protección de ciertos estados.

En las ciberoperaciones rusas contra Europa y la Alianza Atlántica se pueden observar dos objetivos bien claros:

- Los gobiernos occidentales, con el fin último de adquirir inteligencia sobre la guerra en Ucrania y posiblemente desestabilizar los estados afectados.

- Un cambio sustancial en las operaciones cibernéticas rusas en Ucrania, alejándose de los objetivos civiles estratégicos iniciales para perseguir objetivos militares tácticos, adaptando la estrategia de ciberseguridad rusa a las exigencias de una larga guerra.

Estrategia cibernética de Irán en el conflicto Israel-Palestina

Por lo que concierne la República Islámica de Irán y su estrategia en el ciberespacio en los últimos años, se ha promovido ampliamente la ejecución de campañas cibernéticas para proteger sus intereses nacionales, disuadir a sus adversarios y perpetrar acciones de ciberespionaje. Estas campañas han sido desarrolladas por unidades gubernamentales específicas que se cree podrían estar operando bajo el paraguas del Cuerpo de la Guardia Revolucionaria Islámica (IRGC) y el Ministerio de Inteligencia y Seguridad (MOIS).

Con el comienzo del conflicto entre Israel y Hamás, en octubre de 2023, los iraníes han intensificado sus actividades contra Estados Unidos e Israel, apuntando a sectores críticos como el gobierno, el energético y de las finanzas. La escalada de las hostilidades en Oriente Próximo no ha frenado las operaciones de influencia cibernética de Irán, demostrando una clara capacidad del país de poder ejecutar múltiples operaciones contra diversos objetivos simultáneamente.

➡️ Te puede interesar: ¿Puede la comunidad internacional sancionar los ciberataques?

En la lucha para la protección de los intereses nacionales, Irán contaría también con la ayuda de empresas privadas e institutos vinculados a universidades para llevar a cabo operaciones ofensivas tanto nacionales como internacionales. Este sistema de contratación se estaría utilizando tanto para ataques más sofisticados a nivel técnico como para operaciones internas de influencia en los medios de comunicación.

Por lo que se ha podido observar la estrategia ofensiva en el dominio ciber por parte de Irán es muy variada; no solo pretende la confrontación directa, sino también lograr un alcance estratégico a través del ciberespionaje, la disrupción de infraestructuras y realizar operaciones de influencia en suelo enemigo.

Para que se pueda apreciar mejor la importancia y el nexo entre geopolítica y acciones en el ciberespacio, cabría destacar el supuesto ciberataque por parte de Estados Unidos a daños de un buque de guerra iraní, MV Beshad, a principio de 2024. Esta medida por parte de la administración Biden se produjo presumiblemente por dos razones. En primer lugar, en represalia a los ataques con drones por parte de milicias apoyadas por Irán en Irak, que supuso la muerte de soldados estadounidenses e hirió a docenas de otras personas.

En segundo lugar, por sospechas de una posible campaña de espionaje por parte del Buque en favor de los rebeldes hutíes, responsables a su vez de ataques con misiles y drones contra naves en el Mar Rojo y en el Golfo de Adén. Fuentes oficiales de la Casa Blanca y del Pentágono se negaron hacer comentarios, aun así, esto demuestra como hipotéticas acciones de represalias en el ciberespacio se prefieren en gran medida a la confrontación directa, que en estos momentos no interesa ni a Estados Unidos ni a Irán.

La ciberestrategia de Corea del Norte: financiamiento y desestabilización en el ciberespacio

En relación con las ciber operaciones de la República Popular Democrática de Corea (RPDC), en la última década se ha podido apreciar como las operaciones de ciberdelictivas no han hecho, sino aumentar, a medida que la ciberdelincuencia se ha convertido en una de las principales fuentes de financiación internacional del régimen.

Según un informe publicado por Comité de Sanciones de la ONU a la RPDC, estas actividades cibernéticas generarían aproximadamente el 50% de los ingresos del país y podrían financiar hasta el 40% de los programas de armas de destrucción masiva de la RPDC. Un alto porcentaje de esta actividad se llevaría a cabo desde las filas de Lazarus Group, entre otros actores, activo desde 2009 y que cuenta con el respaldo del estado bajo el mando de la Oficina General de Reconocimiento.

➡️ Te puede interesar: ¿Puede la comunidad internacional sancionar los ciberataques?

Así mismo, cabe destacar como mucha de la ciberactividad que se realiza desde Pyongyang tiene como objetivo desestabilizar Corea del Sur, con ataques destructivos contra agencias gubernamentales, organizaciones militares, y una variedad de empresas nacionales.

Un avance en la ciberestrategia norcoreana podrían considerarse los recientes acontecimientos que han visto como víctimas empresas de la lista Fortune 500, donde agentes norcoreanos obtuvieron empleo fraudulentamente, gracias a la suplantación de identidad de ciudadanos estadounidenses y utilizando herramientas de IA. Esto no solo ha supuesto una amenaza interna para las mismas empresas, sino sobre todo una ganancia por parte de Corea del Norte de unos 7 millones de dólares destinados posiblemente a su programa nuclear. Una vez más, vemos como objetivos geoestratégicos se benefician de acciones en el ciberespacio, alcanzando resultados óptimos sin la más mínima confrontación.

La creciente amenaza cibernética de China

Por último, pero no menos importante, es la actividad de los actores de las amenazas chinos. Los intereses geoestratégicos, principalmente en el este de Asia y Pacífico, son los que moldean la ciberactividad de Beijing y de los grupos patrocinados por el estado-nación. Esto significa que los objetivos son similares a los de años anteriores, con un enfoque primordial en el área del Asia Pacífico, seguida por América del Norte, Europa y Asia Central.

En mayo de este año, las autoridades de Gran Bretaña y Estados Unidos han lanzado la alarma ante la creciente amenaza cibernética china. No solo cibercampañas maliciosas contra legisladores británicos y medios de comunicación británicos, así como ciberataques contra el sistema de pagos de las fuerzas armadas, sino también campaña de ciberespionaje contra docenas de organizaciones de infraestructuras críticas estadounidenses.

➡️ Te puede interesar: La burbuja del ciberespacio chino

A lo largo de este año, otros países europeos han denunciado ataques por parte de actores chinos, entre ellos Polonia, Alemania y Países Bajos. En un reciente documento publicado por la principal unidad antiterrorista holandesa (NCTV), muchas organizaciones estarían bajo ataque de actores maliciosos tanto chinos como rusos. El documento añade además que gran parte de las operaciones chinas se estarían realizando en colaboración con empresas, universidades y servicios de inteligencia del país, lo que complicaría aún más detección y la toma de posibles medidas.

Actividades de relevancia por parte de actores chinos serían la campaña de ciberespionaje conocida como «Crimson Palace», a daños de los países ASEAN, y la actividad del grupo Volt Typhoon contra infraestructuras críticas americanas. Fuentes oficiales afirman que las operaciones de Volt Typhoon podrían suponer una amenaza a la seguridad nacional al tener entre otros objetivos, el ejército. Una hipotética interrupción al suministro eléctrico y de agua a las instalaciones militares y a las cadenas críticas de suministro, dejaría el ejército incapacitado.

Los ciberdelincuentes chinos habrían mantenido a lo largo de este año una extensa red de campañas de ciberespionaje dirigidas a gobiernos de todo el sudeste asiático a medida que las luchas diplomáticas por el territorio en el Mar de China Meridional se han vuelto más tensas en los últimos años.

El papel de la desinformación

Lo que resulta especialmente alarmante, en este 2024, es el fuerte aumento de las campañas de desinformación por parte de estos Estados. Las redes sociales y la Inteligencia Artificial (IA) han amplificado este problema, brindando oportunidades a los actores vinculados al Estado-nación para dirigirse a personas clave. Al tener la capacidad de influir de manera más contundente en la opinión pública resultan ser una alternativa barata y asequible para cualquier entidad.

Cabría destacar el caso de la sofisticada campaña de desinformación rusa «DoppleGänger» denunciada por el Laboratorio de Desinformación de la Unión Europea (EU DisinfoLab). Aparentemente en funcionamiento desde al menos mayo de 2022, esta campaña tiene el objetivo principal de promover narrativas prorrusas e infiltrarse en el panorama mediático europeo y estadounidense difundiendo desinformación a través de una red de sitios web clonados, artículos falsos y manipulación de las redes sociales. Algunos expertos afirman que la infraestructura técnica de DoppleGänger es extensa y con un valor aproximado de mercado de 5 millones de euros, lo que hace suponer que solo puede sostenerse gracias a un apoyo financiero externo.

Debido al desafío que representa Rusia en el ciberespacio, el pasado 8 de octubre de 2024 el Consejo de Europa estableció un nuevo marco de medidas restrictivas en respuesta a las acciones desestabilizadoras de Rusia en el extranjero. La UE podrá dirigirse contra individuos y entidades involucrados en acciones y políticas del gobierno de la Federación Rusa, que menoscaban los valores fundamentales europeos y de los Estados miembros, su seguridad, independencia e integridad, así como los de organizaciones internacionales y terceros países.

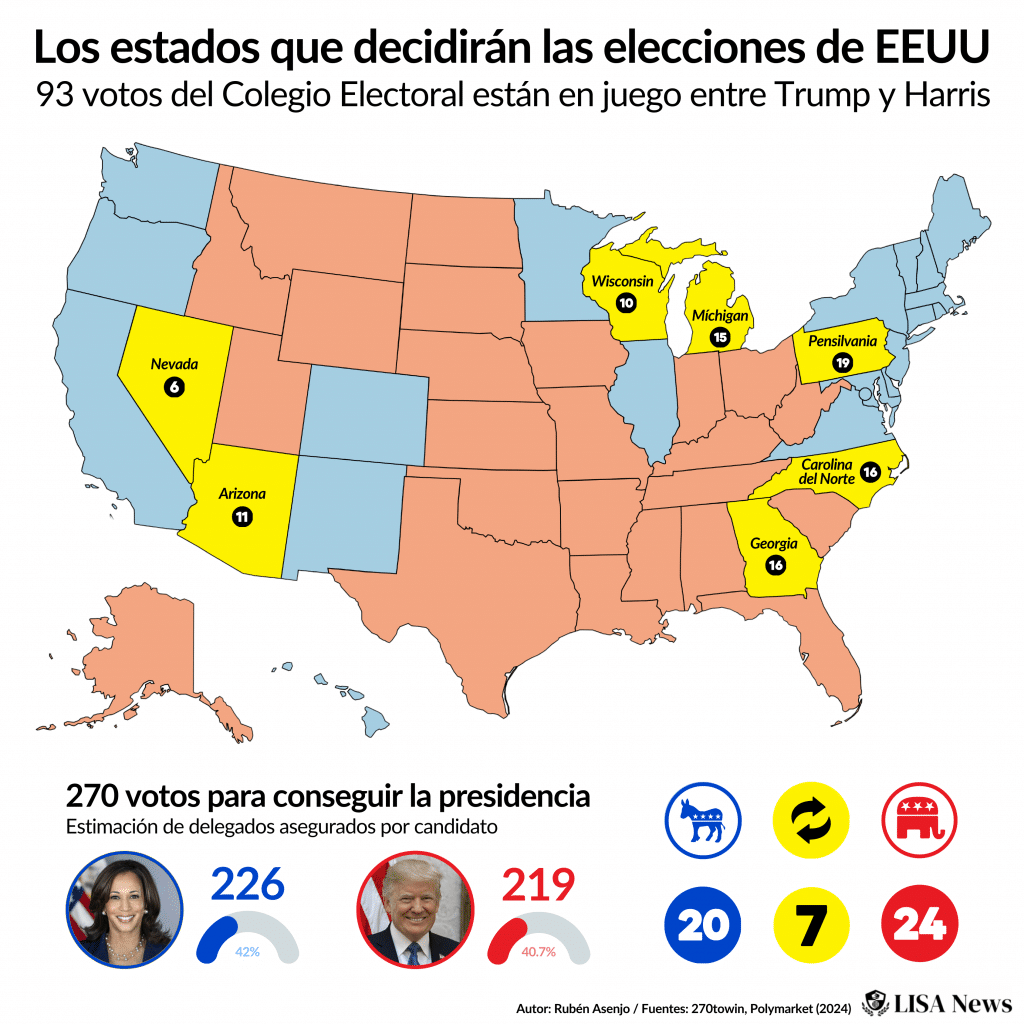

Durante las elecciones políticas estadounidenses la atención de los expertos en ciberseguridad se centró sobre las posibles acciones por parte de actores maliciosos iranies, rusos y chinos en el quinto dominio y como estas podrían influir tanto en los resultados finales como en posibles protestas.

En un documento publicado por Microsoft se puede leer como cada uno de estos actores tenía un objetivo claro para desestabilizar las elecciones estadounidenses:

- Los actores rusos tienen mucho interés en poder interferir y orientar la política exterior estadounidense en una dirección que beneficie a los intereses del país. En este sentido los agentes rusos emprendieron acciones para socavar la campaña de Harris-Walz, creando vídeos deepfake mejorados con IA sobre la vicepresidenta Harris. El pasado 1 de noviembre de 2024, la agencia CISA denunció la existencia de un nuevo video elaborado por actores rusos a daños del partito democrático. Funcionarios de inteligencia estadounidenses habrían señalado que el Kremlin favorecería al expresidente Donald Trump en estas elecciones debido principalmente a su postura con respecto a la guerra de Ucrania.

- Por su parte, los actores iranies han centrado sus operaciones de ciberinfluencia en la campaña de Donald Trump. En agosto de 2024, la Oficina del Director de Inteligencia Nacional (ODNI), el FBI y la Agencia de Ciberseguridad y Seguridad de Infraestructuras (CISA) atribuyeron formalmente a Irán los ciberataques contra uno de los sitios web de la campaña de Trump. Aun así, el gobierno estadounidense destacó como Irán también atacó directamente la campaña presidencial de la vicepresidenta Kamala Harris utilizando, entre otras, técnicas de ingeniería social. Mediante tales actividades, el régimen de Teherán podría estar tratando de avivar la discordia y socavar la confianza en las instituciones democráticas estadounidenses.

- Aunque gran parte del debate sobre la injerencia extranjera en las elecciones se ha centrado en Rusia durante los últimos años, China representa una amenaza creciente al haber intensificado sus operaciones para lograr sus intereses más ambiciosos. Activa desde 2019 y en más de 40 plataformas en línea, la campaña de influencia Spamouflage emplearía cuentas no auténticas para sembrar y amplificar vídeos y dibujos animados que promueven narrativas pro-chinas y antioccidentales. A diferencia de los actores iranies y rusos, las operaciones de influencia chinas se centraron en candidatos republicanos y miembros del Congreso que apoyan políticas contrarias a China. A pesar de que los actores chinos parecen no tener ningún interés por apoyar ni a uno ni al otro partido, la probabilidad de que sigan realizándose campañas de espionaje tras las elecciones, para anticiparse a las futuras políticas estadounidenses hacia China, es una realidad muy factible.

¿Estamos viviendo una Guerra Fría en el ciberespacio?

Los actores de la amenaza, independientemente del estado que les esté apoyando, participan a diario en operaciones de reconocimiento, poniendo a prueba las defensas de sus adversarios. La aterradora realidad es que la población sigue desconociendo en gran medida el peligro inminente que suponen los ciberataques masivos, donde el anonimato y la ambigüedad complican la cuestión de la disuasión y las represalias.

Por lo que se ha podido observar, en términos estratégicos de los actores de las amenazas más activos y si tuviéramos que adentrarnos en una ciberguerra, las acciones maliciosas no se limitarían a interrumpir exclusivamente los servicios. Sembrar el caos y sucesivamente aniquilar las capacidades de reacción serían el objetivo primordial. El futuro de la guerra lo definirán quienes podrán adaptarse al complejo y cambiante panorama de las ciberamenazas.

Los más fuertes no serán los que tengan los ejércitos más grandes o las bombas más potentes, sino los que cuenten con los mejores especialistas en el ciberespacio a su servicio y, no menos importantes, los sistemas más seguros.

➡️ Si quieres adentrarte en el mundo de la inteligencia y la ciberseguridad y adquirir habilidades profesionales, te recomendamos los siguientes programas formativos: