Desde que comenzó la guerra de Ucrania, han sido atacadas algunas de las principales organizaciones rusas. En este artículo te hablamos del grupo DDoSecrets y la campaña #OpRussia que está realizando, junto a Anonymous, contra Rusia.

Fue en 2006 cuando se fundó la famosa WikiLeaks, la web que filtró documentos e imágenes con el fin de desvelar la corrupción y todos aquellos escándalos que rodeaban a Estados Unidos. WikiLeaks fue conocida mundialmente en 2010, cuando filtraron material clasificado del Ejército estadounidense sobre las guerras de Afganistán e Irak.

Parece que hoy podríamos encontrarnos ante su sucesor: Distributed Denial of Secrets o DDoSecrets. Este grupo nació en 2018 con The Architect y Emma Best, junto otros periodistas que no quieren ser identificados y, según afirman, crearon este proyecto para distribuir datos de interés público.

En 2020 filtraron casi 270 GB de archivos confidenciales de cientos de departamentos de policía, centros de fusión, así como informes policiales y del FBI, que abarcaban casi 24 años de información, denominando a este hecho como “BlueLeaks“. El colectivo DDoSecrets indicó que fue Anonymous quien aportó dichos datos.

Tras este hecho, DDoSecrets indicó que su objetivo no era político, ni corporativo, ni personal, sino que quieren facilitar la información disponible y que llegue a cualquier persona, sin apoyar ninguna causa, idea o mensaje.

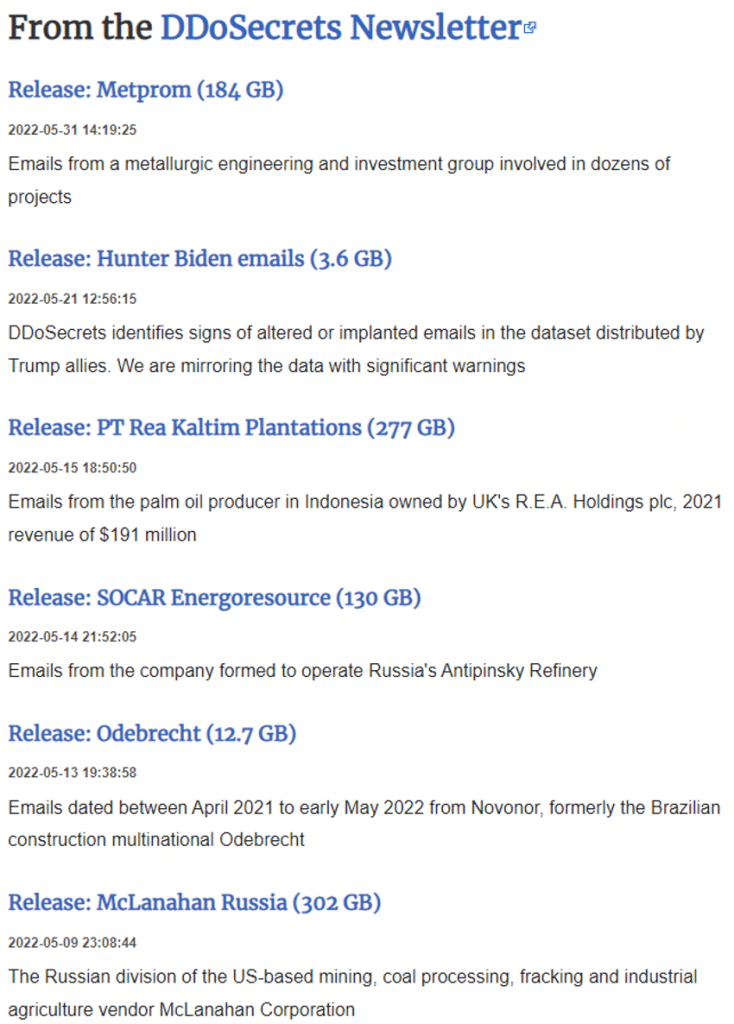

En su propia web indican que los criterios para publicar los datos son: que sean de interés público, y que se pueda acreditar la veracidad del contenido. En la siguiente imagen vemos una captura de la web de DDoS donde se muestran los datos que van publicando:

Desde que comenzó la guerra de Ucrania, han sido atacadas algunas de las principales organizaciones rusas, obteniéndose una gran cantidad de información, como, por ejemplo, los 15 GB de datos de Rosatom (agencia estatal de energía nuclear), 79 GB de Transneft (mayor compañía petrolera de Rusia) y 22 GB del Banco Central ruso. Micah Lee, director de ciberseguridad de The Intercepter, muestra todas las filtraciones que se están realizando sobre compañías y administraciones rusas en este hilo de Twitter:

Emma Best, una de las fundadoras de DDoSecrets, indicó en abril que se habían publicado más de 20 años de correos electrónicos de VGTRK, compañía de Radiodifusión y Televisión Estatal de Rusia, donde se muestra la propaganda que realiza el Gobierno ruso en los medios de comunicación para su propia seguridad.

Actualmente, se están realizando investigaciones periodísticas para analizar la información que se va subiendo a la web de DDoSecrets, como la realizada por 65 periodistas sobre 4 TB de información, llamada la investigación como “Mining Secrets“.

Además, entre Anonymous y DDoSecrets están realizando una gran campaña contra las empresas rusas, llamada #OpRussia, desvelando y publicando la información que obtienen, siendo:

- 130 GB de correos electrónicos de SOCAR Energoresource. Esta empresa opera la Refinería Antipinsky y varios yacimientos petrolíferos, además trabaja con Gazprom, Rosneft y Lukoil (compañías energéticas y petroleras rusas), así como es propiedad de la Comapñía Estatal de Petróleo de la República de Azerbayán.

- 8,5 GB de datos del Gobierno de Achinsk

- 466 GB de correos electrónicos de Polar Branch of the Russian Federal Research Institute of Fisheries and Oceanography

- 106 GB de datos del Servicio de Proyectos Portuarios y Ferroviarios de JSC UMMC, quienes operan en los puertos más grandes de Rusia y entrega carbón a más de 30 países.

La ultima filtración afecta al Grupo Metprom, una empresa de la industria metalúrgica con sede en Moscú, con 184 GB de correos electrónicos. El Grupo Metprom ha estado involucrado en proyectos con decenas de empresas rusas, como Grupo EVRAZ, Mechel y Severstal, desde que se formó en 1992, también ha asesorado, e incluso invertido, en la planta metalúrgica de Isfahán (Irán), en la de Helwan (Egipto), en la de Tashkent (Usbekistán), en la planta de Miory (Bielorrusia), y con socios por todo el mundo.