El Tren de Aragua emerge en la actualidad como un elemento de preocupación en Estados Unidos y América Latina debido a su expansión acelerada en los circuitos locales de la delincuencia organizada. Ahora el alcance operativo de esta amenaza nacida en las prisiones de Venezuela e impuesta a sangre en las fronteras de América, llega a las calles de Europa. En este análisis, se explora como la expansión intercontinental de esta organización delictiva (que en algunos escenarios ejecuta operaciones clandestinas y labores de espionaje para actores políticos) supone un riesgo para la seguridad interna de los países comunitarios.

Delincuencia organizada 101: el Tren de Aragua

El Tren de Aragua es la estructura delictiva más poderosa e influyente en la República de Venezuela. Para hablar de sus inicios como organización criminal, es necesario mencionar su nacimiento como una pandilla carcelaria de poca importancia que se dedicaba a extorsionar a los presos del Penal de Tocorón a cambio de seguridad.

Niño Guerrero, el líder de la banda, aprovechó el control de la prisión para expandir su influencia a los pueblos vecinos. Quienes integraban la pandilla podían entrar y salir del penal a su antojo. El Tren de Aragua luego cambiaría sus métodos, pero el periodo inicial de expansión territorial en el centro del país se vio marcado por una campaña de violencia extrema contra funcionarios policiales y delincuentes rivales.

Pese a que el ingreso principal de la estructura delictiva provenía de la extorsión en las cárceles, los cabecillas principales no tardaron en ampliar su portafolio criminal a actividades más rentables en el ecosistema ilícito. Delitos como el tráfico de armas, la minería ilegal, el secuestro de vehículos, la trata de personas y la explotación sexual pasaron a formar parte de sus actividades cotidianas.

➡️ Te puede interesar: Masterclass | Prevención y Análisis de la Trata de Personas y el Tráfico Ilícito de Migrantes

Tanto la explotación sexual como el tráfico de migrantes fueron empleados por el Niño Guerrero para expandirse del Penal de Tocorón a América Latina sin levantar las alarmas de las autoridades locales. El Tren de Aragua no solo controló los pasos irregulares de la frontera entre Colombia y Venezuela, sino que también comenzó a explotar sexualmente a quienes los transitaban.

Enfocándose únicamente en el tráfico ilegal de refugiados indocumentados, la organización criminal tejió redes con estructuras locales sin llamar la atención de las autoridades locales. Aquello fue posible gracias al flujo migratorio utilizado por sus operadores principales para mimetizarse entre la población. Este mismo fenómeno que los llevó a Colombia también los acercó a Perú y Chile, y más tarde a Estados Unidos y la Unión Europea.

Modus Operandi: fase de reconocimiento y fase de asalto

El Tren de Aragua se encuentra en la Unión Europea. Se ha documentado su presencia durante un operativo de captura llevado a cabo por la Policía Nacional contra el hermano de su cabecilla. Aunque las fuentes oficiales mantienen con reserva el avance de las investigaciones, distintos expertos consultados para este análisis sostienen que la organización criminal tiene una presencia preocupante en territorio peninsular.

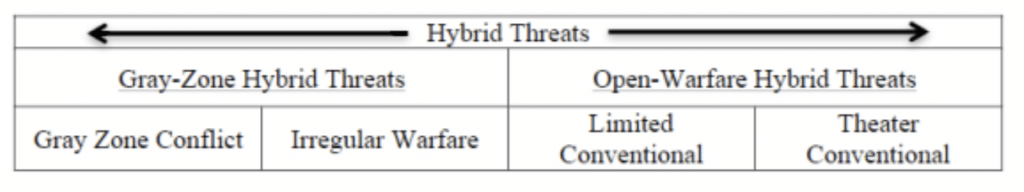

Iván Simonovis, investigador criminal y experto en inteligencia, considera que los miembros del Tren de Aragua con presencia en la Unión Europea están por ahora en una etapa de exploración que incluye el estudio de mercado de las economías ilícitas y la búsqueda de aliados en los criminales locales. Insight Crime coincide en los métodos de la organización criminal para desarrollar fuentes de información humanas mediante alianzas con delincuentes locales antes de ejecutar crímenes violentos o acciones de fuerza.

«Ellos no llegan de una manera agresiva, es decir, no se imponen a la fuerza cuando llegan a una locación. Hacen un buen trabajo de inteligencia social para identificar a las personas que podrían convertirse en objetivos. Miden las capacidades de respuesta de los organismos policiales y aprenden el funcionamiento del sistema de justicia para usarlo a su favor», explicó el comisario retirado de la Brigada de Acciones Especiales y la Policía Técnica Judicial.

Josema Vallejo, de la Guardia Civil, comulga con el enfoque de sus homólogos latinoamericanos sobre las actividades de reconocimiento del Tren de Aragua previo a su paso a la competencia violenta. Para el activista policial, la organización criminal se encuentra inmersa en una prospectiva de mercado con la finalidad de estudiar su público objetivo y cartera de servicios.

«Las organizaciones criminales copian los procesos industriales, tanto de producción como de distribución y, por supuesto, de establecimiento y vigilancia en el mercado, para después competir con superioridad de condiciones. Una organización criminal, evidentemente, solo sabe competir por medio de métodos criminales, método violento, nadie va a pedir permiso para establecerse en un determinado territorio», agrega el también vicepresidente de Una Policía Para el Siglo XXI.

➡️ Te puede interesar: La importancia de entender las diferencias entre trata de seres humanos y tráfico ilícito de migrantes

Josema Vallejo indica que es probable que el Tren de Aragua intente emplear el sistema de préstamos de los establecimientos de apuestas para su infiltración inicial en la Unión Europea. Este sistema ilegal permite a las organizaciones criminales otorgar préstamos irregulares a jugadores empedernidos para luego recolectar la deuda a través de favores, que pueden ir desde el transporte de drogas hasta el encubrimiento de armamento.

Para la primera etapa el grupo se vale de centros urbanos con núcleos multiculturales. Camuflados entre la población migrante, los exploradores de la pandilla permean en silencio las actividades ilícitas de los distritos obreros. Cuando la confianza le gana a la cautela, la organización se pasa a la trata de personas y el asesinato por encargo. Este último delito representa uno de los mayores riesgos que supone la presencia del Tren de Aragua en territorio de la Unión Europea.

Amenaza agregada: espías por encargo y asesinatos políticos

Niño Guerrero demostró la capacidad de su organización para ejecutar operaciones clandestinas en territorio extranjero tras secuestrar y asesinar a un militar disidente de Nicolás Maduro que se encontraba exiliado en Santiago de Chile. Héctor Barros, fiscal del caso, señala que el crimen contra el testigo de La Haya fue planificado desde Caracas por motivos políticos. Ronald Ojeda, la víctima del crimen, fue sacado de su casa en medio de la noche por encapuchados vestidos de policías.

Entre las tácticas usadas por los pandilleros involucrados en el secuestro estuvo el cambio de vehículo en distintas ocasiones para despistar a los investigadores y el empleo de casas de seguridad para interrogar a la víctima con métodos de tortura. Aquello supone que la organización criminal ha dado un salto de actuaciones propias de la delincuencia común a operaciones con un alto grado de complejidad.

➡️ Te puede interesar: El plan de España para luchar contra la trata y explotación de seres humanos

Iván Simonovis afirma que es probable que el Tren de Aragua ya se encuentre desarrollando labores de espionaje en la Comunidad de Madrid como personal autónomo. Nunca por iniciativa propia o convicciones políticas, sino a cambio de jugosas recompensas. España es la primera nación de Europa cuando a cifras de refugiados de Venezuela se trata.

«España tiene un número importantísimo de opositores y que esos opositores son importantes. Hay políticos, civiles, policías, militares. Todos son objetivos de investigación y de inteligencia. Así que no me cabe la menor duda que en España ellos están siendo seguidos, marcados, viendo de dónde viven, qué hacen, con quiénes se reúnen».

Riesgos inmediatos y a largo plazo para la Unión Europea

El Tren de Aragua es una contingencia en desarrollo dentro de España, pero de no ser atajado a tiempo es probable que termine convirtiéndose en una amenaza de la misma magnitud que la Mocro Maffia en Bélgica. Asimismo, los exploradores de la pandilla podrían establecer alianzas con organizaciones como la mencionada para servir como personal obrero en actividades ilícitas relacionadas con el narcotráfico.

Para las comunidades extranjeras existe un riesgo particular de que la organización criminal busque explotar a los migrantes latinos como primeras víctimas. Ambientes como el reparto de comida y el trabajo sexual se encuentran particularmente expuestos a los avances de la organización para extorsionar a sus trabajadores. Ambos circuitos además podrían constituir a corto plazo el objetivo de la banda para reclutar colaboradores bajo coacción.

➡️ Te puede interesar: El reto de la inmigración irregular para Europa

La Comunidad de Madrid tiene un peligro agregado, la presencia de grupos como los Dominican Dont Play o los Latin Kings representa competencia para el Tren de Aragua en los distritos multiculturales. Ambas organizaciones competirán necesariamente por el territorio y el mercado. Anteriormente, se ha documentado como la pandilla elimina con violencia extrema a su competencia cuando decide abandonar la etapa de reconocimiento y pasar a consolidar su presencia.

También se debe tomar en cuenta la carrera armamentística que la pandilla carcelaria podría desarrollar para competir en condiciones de superioridad con estructuras establecidas. El Tren de Aragua se impuso sobre las bandas locales del Sur de Bogotá y el Norte de Lima mediante las granadas de fragmentación y los fusiles de asalto. Ambos recursos representan un riesgo para las fuerzas de seguridad policiales y militares.

Sumado a su futura participación en las economías ilícitas, existe la posibilidad de que la organización criminal termine por ejercer actividades de espionaje para actores políticos contrarios a los intereses de la Unión Europea. Tanto los exiliados de Venezuela como las instituciones del Estado deben de aumentar sus medidas de protección en anticipación a las actividades de la organización en España.

➡️ Si quieres adentrarte en la Criminología y adquirir habilidades profesionales, te recomendamos los siguientes programas formativos: