La inseguridad en América Latina no solo afecta la seguridad de las personas, sino que también representa un grave obstáculo para el desarrollo económico y social. La violencia, el crimen organizado y el cibercrimen generan costes millonarios, desestabilizan las instituciones y perpetúan ciclos de pobreza. En este artículo, Lucas Paulvinoch, alumno del Máster Profesional de Analista Criminal y Criminología Aplicada de LISA Institute, analiza las claves para abordar este complejo fenómeno.

El fenómeno de la inseguridad en América Latina trasciende las fronteras nacionales y afecta a millones de personas. Pero más allá de las estadísticas de homicidios, secuestros o robos, la inseguridad tiene múltiples impactos. Estos afectan tanto el ámbito social como el económico. Además, influyen en el crecimiento, el desarrollo y el bienestar de las sociedades latinoamericanas.

Entre América Latina y el Caribe se concentra el 8% de la población mundial. Sin embargo, de acuerdo a un estudio reciente del Fondo Monetario Internacional (FMI) y el Banco Interamericano de Desarrollo (BID), en esos territorios se producen un tercio de los homicidios que se cometen en todo el mundo.

➡️ Te puede interesar: El crimen organizado en América Latina: el tráfico de armas desde Estados Unidos y Europa que alimenta la violencia

Es por ese motivo que la violencia y la inseguridad se transformaron desde hace años en las principales preocupaciones de los ciudadanos. Esto se debe no solo a las pérdidas de vidas, sino también a las mermas en las economías. Estas se originan por la caída de las inversiones y la productividad, el aumento de los costes y el deterioro de las instituciones.

Según un informe de organismos internacionales, el coste directo de la delincuencia representa el 3,4% del PBI de la región. Esto equivale a casi el 80% del presupuesto en educación, al doble de lo destinado a asistencia social y a 12 veces el gasto en investigación y desarrollo científico.

Estos costes se dividen en tres grandes categorías. La primera está ligada al capital humano, como el tiempo productivo perdido debido a homicidios, delitos no letales y encarcelamientos. La segunda está relacionada con las medidas del sector privado para prevenir o reducir el impacto del crimen. Por último, están los costes asociados al gasto público en prevención y justicia penal.

El desafío regional es tan amplio como diverso. En los últimos años, mientras que en varios países del Caribe las tasas superaron los 30 homicidios por cada 100.000 habitantes, o Ecuador multiplicó la cantidad de homicidios hasta convertirse en el más violento de Sudamérica (sin contar a Venezuela), en Chile, Bolivia o Argentina, los niveles se mantuvieron por debajo de los 10 por cada 100.000.

Nuevas dinámicas de inseguridad en América Latina

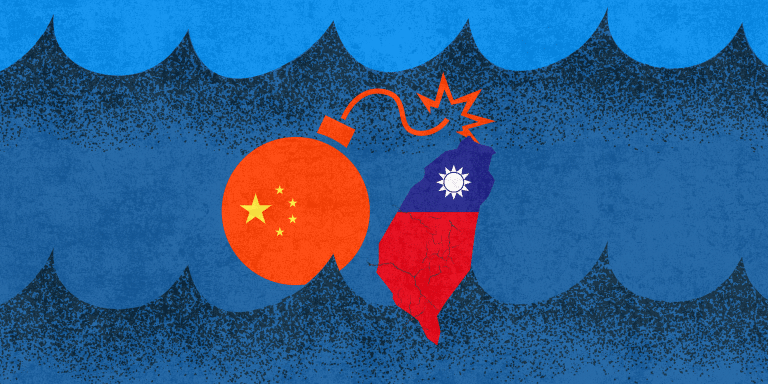

La región enfrenta no solo formas tradicionales de violencia, sino también fenómenos emergentes y más complejos, como el cibercrimen y el crimen organizado transnacional. La complejización y diversificación de los negocios criminales, más allá del narcotráfico, ha permitido a las organizaciones adquirir nuevas estructuras. Esto, sumado a su mayor poder de fuego, agrava la amenaza que representan para los Estados.

➡️ Te puede interesar: Las organizaciones criminales más violentas del mundo y sus zonas de control

Algunos cárteles de la droga han ampliado sus operaciones, incluyendo actividades como la minería ilegal y los delitos cibernéticos. Además, se han vinculado con organizaciones del crimen transnacional, creando redes criminales. Estas redes explotan rutas migratorias, prestan servicios ilícitos, corroen las economías de los países y penetran sus instituciones.

Según el informe del BID, estas amenazas evolucionan de manera preocupante, con grupos criminales responsables de la mitad de los homicidios con influencia creciente en áreas urbanas y zonas estratégicas cercanas a puertos, rutas comerciales y regiones industrializadas.

La expansión y complejidad de estas redes no solo afectan la seguridad de las personas. También generan distorsiones en los flujos financieros, frenan la inversión, desplazan a comunidades y debilitan las instituciones democráticas. Esto provoca, además, la contracción de los mercados locales.

Los efectos colaterales también son significativos. Estas redes impactan la movilidad social, fomentan las migraciones forzosas y se aprovechan de ellas. Esto acentúa la desigualdad y perpetúa los ciclos de pobreza. En todo el continente, hay comunidades con altos niveles de violencia que enfrentan dificultades para acceder a servicios básicos. Asimismo, el miedo y la desconfianza en las instituciones públicas debilitan la cohesión social.

La inseguridad interrumpe las actividades productivas y reduce la eficiencia, aumentando los costes de transacción y generando incertidumbre y desconfianza para la realización de negocios. Este desaliento a la inversión siembra las condiciones propicias para la expansión de grupos criminales, acaparando cada vez más instancias de la vida económica.

➡️ Te puede interesar: Los países más y menos seguros del mundo en 2024

La ilegalización de la economía limita el acceso a oportunidades educativas, especialmente en comunidades vulnerables. La provisión desigual de servicios de seguridad, donde las zonas más acomodadas pueden permitirse seguridad privada, mientras que las áreas más pobres dependen de servicios públicos ineficientes, puede exacerbar las disparidades sociales y económicas.

Asimismo, la violencia impacta negativamente en el capital humano al aumentar la mortalidad y morbilidad, especialmente entre la población joven. Esto se traduce en una reducción de la fuerza laboral y en la pérdida de talento, afectando la productividad y el potencial de crecimiento económico. Además, las familias afectadas por la violencia enfrentan dificultades económicas y sociales.

Finalmente, la desconfianza en las instituciones públicas encargadas de la seguridad y la justicia erosiona la legitimidad del Estado y debilita la cohesión social. De este modo, la percepción de inseguridad puede influir en los procesos electorales, llevando al poder a líderes controlados por el crimen organizado.

Una estrategia integral y de integración

Abordar los costes del crimen y la violencia en América Latina requiere estrategias coordinadas. Estas deben centrarse en el intercambio de información, la cooperación operativa y la combinación de recursos y estructuras entre los países.

Sin embargo, la posibilidad de establecer un marco general de seguridad para la región se ha visto frustrada. Las diferencias geopolíticas han generado bloques opuestos, que permanecen en tensión constante desde hace décadas.

Es por esa razón que esta estrategia necesaria no puede enfocarse únicamente en medidas represivas, sino que requiere de un acuerdo político de fondo que permita mejorar la eficiencia y transparencia de las fuerzas de seguridad y los sistemas judiciales para aumentar la confianza pública y garantizar la justicia.

➡️ Te puede interesar: Cartel de los Soles: ¿el epicentro de poder en Venezuela?

Por otro lado, la inversión en capital humano implica implementar programas educativos y de formación laboral dirigidos a jóvenes en comunidades vulnerables. Estos programas deben ofrecer alternativas al delito y romper los ciclos de exclusión social a nivel local. Al mismo tiempo, es fundamental coordinar esfuerzos más allá de las fronteras nacionales para desmantelar las redes de cooptación.

Además, la regulación del ciberespacio es fundamental para frenar la rápida expansión del cibercrimen y dejar sentados marcos regulatorios sólidos y tecnologías avanzadas para prevenir ataques, proteger la infraestructura digital y reducir la capacidad de influencia de las organizaciones delictivas.

La inseguridad representa un problema fundamental para América Latina, ocasionando costes económicos, sociales e institucionales, que funcionan como un obstáculo para el desarrollo. Los incentivos económicos correctos pueden influir en el comportamiento delictivo y dar lugar a políticas públicas adecuadas para reducir la criminalidad.

Así como las estructuras criminales adquieren una dimensión regional y amplían su influencia más allá de las fronteras, es necesario que los países de la región adopten un enfoque integral. Este enfoque debe combinar medidas de prevención, represión y reinserción social para abordar este desafío de manera efectiva.

➡️ Si quieres adentrarte en la Criminología y adquirir habilidades profesionales, te recomendamos los siguientes programas formativos: