A lo largo de la historia psicólogos y criminólogos han estudiado el comportamiento violento investigando la etiología delictiva para descubrir qué factores influyen en la comisión de delitos. En este artículo, Andrea Robles, Coordinadora Académica de LISA Institute y Profesora del Curso de Experto en Criminología, te explica un modelo español para la estimación del riesgo delictivo: el Modelo del Triple Riesgo Delictivo.

La delincuencia en España tiene una especial relevancia para la sociedad y esta influye en las decisiones político-criminales tomadas en las últimas décadas. La necesidad de la prevención de la delincuencia ha provocado la elaboración de técnicas de evaluación del riesgo de violencia.

A lo largo de la historia siempre ha existido gran interés en investigar las causas del delito, formándose a lo largo de los años diversas teorías para encontrar su origen desde diferentes disciplinas como la sociología, psicología, psiquiatría, criminología o el derecho.

Así se han estudiado las causas del delito desde la perspectiva individual (riesgo individual, como la probabilidad de que un individuo cometa un delito desde el estudio de sus características individuales, y la perspectiva social (riesgo psicosocial) que estudia al delincuente como miembro de una sociedad en la que comete un delito alentado por características del grupo social al que pertenece.

El comportamiento antisocial y prosocial

Según Gottfredson y Hirschi son comportamientos antisociales y delictivos, «múltiples conductas de agresión o engaño (tanto directas como indirectas, y tanto coyunturales como sostenidas en el tiempo), que dañan o amenazan de daño grave a otras personas o sus propiedades, y cuyo objetivo o funcionalidad es obtener un beneficio o satisfacción propios».

Lo contrario del comportamiento antisocial es el comportamiento prosocial, que sería aquel que implica haber adquirido los controles inhibitorios que impiden amenazar o dañar a propiedades o personas para obtener un beneficio propio.

Factores de riesgo y protección

Los factores de riesgo son elementos de carácter familiar, social o personal que influyen directa o indirectamente en la comisión de un delito. Los factores de riesgo se clasifican en:

- Riesgos psicobiológicos

- Riesgos familiares y económicos

- Riesgos relativos a los amigos y la comunidad

También es importante mencionar los factores de protección que, al contrario que los de riesgo, son aquellos elementos de carácter familiar, social o personal que se vinculan a un mayor comportamiento prosocial, como, por ejemplo, un correcto control parental en la infancia y adolescencia.

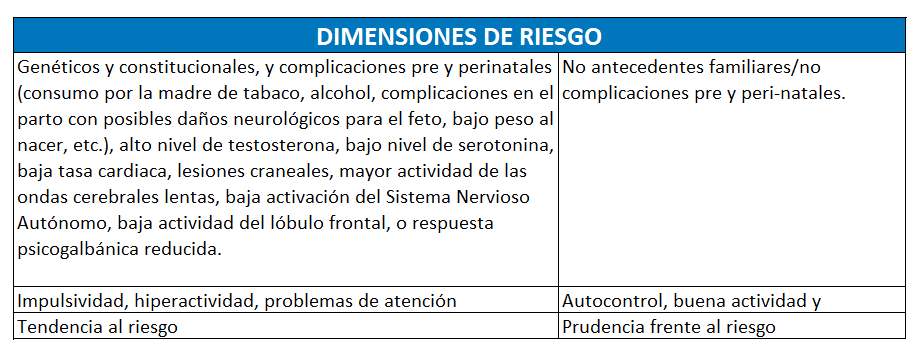

La investigación científica ha avalado que todos los factores de riesgo y de protección pueden emparejarse; es decir, siempre va a existir el contrario del otro, un polo positivo y uno negativo. Cada par de factor de riesgo y de protección es denominado dimensión de riesgo. De este modo, serán dimensiones de riesgo la baja autoestima (de riesgo) y autoestima realista (de protección). Los individuos no tienen que estar en el extremo de cada dimensión si no que se puede puntuar de manera gradual.

A lo largo de la historia psicólogos y criminólogos han estudiado el comportamiento violento investigando la etiología delictiva para descubrir qué factores influyen en la comisión de delitos. También se han estudiado qué factores influyen en la suspensión o reducción de la actividad delictiva para fomentarlos a través de la intervención terapéutica.

La técnica más utilizada para predecir conductas violentas es la valoración de riesgo de violencia, que consiste en medir la probabilidad de la aparición de un comportamiento violento. Para ello, son utilizados los términos explicados anteriormente, los factores de riesgo y los factores de protección; en cada tipo de violencia influyen distintos factores predictivos, es decir, no podemos aplicar los mismos factores a diferentes tipos de violencia.

Te puede interesar ➡️ Curso de Experto en Criminología

¿Qué factores influyen en una persona para cometer un delito?

El Modelo del Triple Riesgo Delictivo (TRD) elaborado en 2008 por Santiago Redondo Illescas, profesor de la Universidad de Barcelona, es una teoría de carácter integrador basada en la investigación criminológica sobre factores de riesgo y protección de la criminología del desarrollo, el análisis sobre el apoyo social como eje de la prevención y las teorías situacionales del delito.

Las tres fuentes utilizadas en este modelo para la agrupación de factores de riesgo y de protección (las características personales, el apoyo prosocial y las oportunidades delictivas) no son categorías nunca vistas en el mundo de la Criminología, sin embargo, lo novedoso de este modelo es la nueva perspectiva para definir la relación entre ellas y el comportamiento antisocial.

Es un modelo lógico y empírico para la estimación del riesgo delictivo. No es formulado como una nueva teoría que tenga que competir con el resto, sino que es concebido como una interacción de fuentes que puede causar una conducta delictiva relacionada con otra teoría criminológica. Uno de los objetivos de este modelo es desarrollar un sistema para comprender y estimar el riesgo delictivo en individuos y en grupos sociales.

En relación con los comportamientos prosociales los seres humanos necesitan de dos condiciones para poder integrarse en su comunidad:

- Disposiciones y capacidades personales. Para lograr una socialización efectiva es necesario que estas condiciones sean favorables consiguiendo así una efectiva inhibición del comportamiento antisocial. Estas características pueden ser estáticas (aquellas que no cambian con el paso del tiempo y son parte de la historia de la persona) y dinámicas (están ubicadas en la persona, pero fluctúan con el tiempo).

- Apoyo prosocial. La etapa más importante es la infanto-juvenil ya que es el momento del desarrollo personal del individuo. Esto viene dado por las instituciones sociales, como es la familia o la escuela, que tienen que satisfacer tanto las necesidades expresivas como las necesidades instrumentales del niño.

A pesar de la importancia de estos dos factores hay que destacar un último factor que también influye para una integración social adecuada en la sociedad:

- Riesgos situacionales u oportunidades delictivas. Son los estímulos que pueden precipitar a determinadas conductas antisociales, son situaciones que pueden ser instigadoras de este tipo de conducta. Un ejemplo de esto es la carencia de recursos económicos.

Este modelo dispone que la interacción y combinación en un sujeto entre los riesgos personales, las carencias de apoyos y la exposición a oportunidades delictivas provocan una mayor o menor probabilidad de cometer un delito, en estas tres fuentes se incluyen todas las dimensiones de riesgo.

Fuentes de riesgos

Fuentes de riesgos personales

Esta fuente de dimensiones de riesgo se relaciona con el concepto de identidad de un individuo, conformado por los conceptos psicológicos de «personalidad» y «temperamento», como aquellos que incluyen un conjunto de rasgos personales o el carácter de un individuo. Concretamente, aquellos rasgos que le otorga consistencia conductual, estabilidad a lo largo del tiempo y unicidad, como aquella característica que le hace ser diferente al resto.

Fuentes de riesgo en el apoyo prosocial

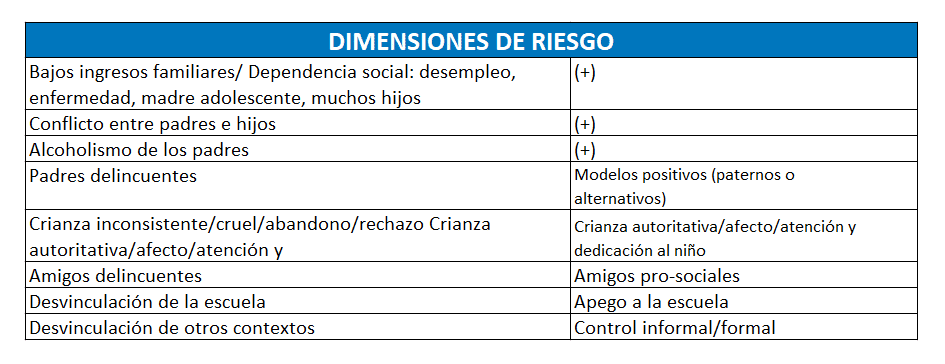

Esto tiene relación con el grado de apoyo que reciben los individuos a lo largo de su vida de su familia, amigos y otros estamentos de la sociedad. Son las condiciones culturales, sociales y económicas.

Este modelo prioriza aquellos factores que han influido en su desarrollo como individuo ya que han sido fundamentales en la conformación de su persona. A continuación, se muestra una tabla en la que se incluyen algunos de los factores en su dimensión de riesgo y de protección:

Fuentes de riesgos en las situaciones y oportunidades delictivas

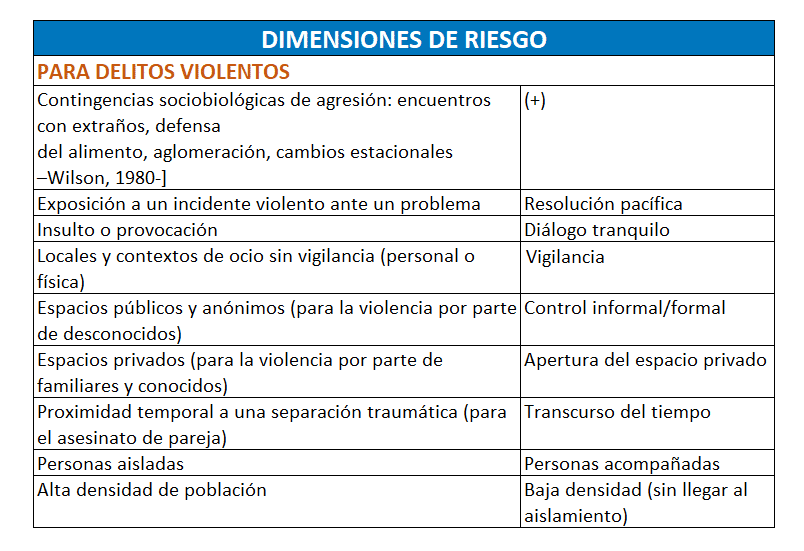

Por último, la facilidad para acceder a víctimas u objetos con fin de cometer un delito. Estudios procedentes de la criminología ambiental han revelado que, a mayores oportunidades delictivas, mayor delincuencia y a menor oportunidades delictivas, menor delincuencia. Sin embargo, no es posible afirmar que todas las personas que estén expuestas a las mismas tentaciones delictivas vayan a tener la misma predisposición conductual.

En la siguiente tabla se muestran nuevamente dimensiones de riesgo para delitos violentos:

Estas tres categorías son igual de relevantes ya que interaccionan entre sí. Es cierto que en algunas ocasiones existe un factor que es más predominante que otro, pero uno solo no explica la comisión de un delito.